Ilustración de cifrado

Además de llevar a cabo el ciberespionaje, algunas fracciones de los grandes grupos de piratas informáticos patrocinados por el estado parecen estar involucrados en la ejecución de ciberataques motivados financieramente. Estos delitos cibernéticos parecen dirigidos a bastantes segmentos específicos, pero el más afectado es la creciente industria de los videojuegos en línea. Según los informes, los individuos son parte de un grupo más grande de operaciones de ciberespionaje chino patrocinadas por el estado que podrían estar implementando el conjunto de herramientas y habilidades para obtener algún beneficio en el camino, descubrieron investigadores. Los actos de ciberdelincuencia con la ganancia monetaria como objetivo principal aumentan constantemente a medida que los jugadores cambian cada vez más los juegos a la nube y los servidores remotos.

Investigadores en FireEye han elaborado un informe completo sobre APT41, un prolífico grupo chino de amenazas cibernéticas que lleva a cabo actividades de espionaje patrocinadas por el estado. Se cree firmemente que el grupo está patrocinado o apoyado por la administración china. Los investigadores afirman que el grupo APT41 ha estado llevando a cabo ataques persistentes contra empresas que albergan secretos comerciales. Sin embargo, además de realizar misiones de ciberespionaje, los miembros del grupo también están ejecutando operaciones con motivaciones financieras. Los investigadores notaron que algunos de los miembros estaban usando malware que generalmente estaba reservado para campañas de espionaje.

El grupo chino de ciberespionaje APT41 también lleva a cabo ciberataques con motivación financiera:

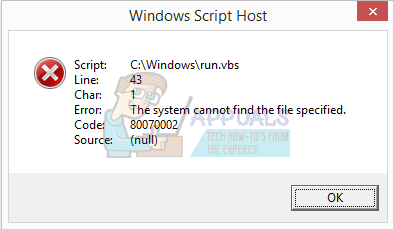

Grupos de hackers patrocinados por el estado o actores de amenazas persistentes no suelen participar en la realización de operaciones económicamente beneficiosas. Estos grupos hacen uso de ' Exploits de día cero ”Para distribuir malware o descargar múltiples cargas útiles en los servidores seguros de empresas internacionales. Estos exploits suelen ser bastante caro en la Dark Web , pero los piratas informáticos rara vez los obtienen de corredores de explotación para robar moneda digital.

Sin embargo, el grupo APT41 parece haberse dedicado al robo digital además de realizar ciberespionaje. Los atracos digitales parecen llevarse a cabo únicamente para beneficio personal. Sin embargo, los miembros parecen estar usando malware y otro software malicioso que no fue diseñado para dirigirse a los usuarios generales de Internet. En pocas palabras, los piratas informáticos están utilizando malware no público, normalmente reservado para campañas de espionaje. los informe exhaustivo de FireEye cubre “la actividad histórica y continua atribuida a APT41, la evolución de las Tácticas, Técnicas y Procedimientos (TTP) del grupo, información sobre los actores individuales, una descripción general de su conjunto de herramientas de malware y cómo estos identificadores se superponen con otros operadores de espionaje chinos conocidos. '

Hoy publicamos un informe sobre # APT41 , un prolífico grupo chino de amenazas cibernéticas que lleva a cabo actividades de espionaje patrocinadas por el estado en paralelo con operaciones motivadas financieramente.

Visitanos en #BHUSA para aprender más de nuestro #amenaza expertos.

>> Leer más: https://t.co/ub4P9b1XHe pic.twitter.com/yXpK8ve0xm

- FireEye (@FireEye) 7 de agosto de 2019

Tradicionalmente, los piratas informáticos que persiguen las bóvedas digitales para robar dinero se han dirigido a unos 15 segmentos importantes de la industria. Entre estos, los más lucrativos son la atención médica digital, las patentes y otras tecnologías de alta tecnología, las telecomunicaciones e incluso la educación superior. Sin embargo, la creciente industria de los videojuegos en línea es ahora un objetivo atractivo también. De hecho, el informe indica que los miembros del grupo APT41 pueden haber comenzado a apuntar a la industria del juego después de 2014. Sin embargo, la misión principal del grupo sigue siendo el ciberespionaje. Aparentemente, están ayudando a China a acelerar su misión 'Hecho en China 2025'. En otras palabras, bastantes de los grupos de amenazas persistentes que parecen originarse en China generalmente están trabajando hacia los planes de desarrollo económico quinquenales de China. En pocas palabras, parecen estar contribuyendo a las ambiciones del país. China ha dejado muy en claro que el país quiere que su fuerza laboral y empresas nacionales altamente industrializadas comiencen a producir productos y servicios de mayor valor.

¿Cómo ataca el grupo APT41 a la industria de los videojuegos en línea?

El grupo APT41 parece particularmente interesado en perseguir empresas que se encuentran en el segmento de educación superior, servicios de viajes y noticias / medios. El grupo también parece estar rastreando a personas de alto perfil e intenta acceder a su red de comunicaciones. En el pasado, el grupo intentó obtener acceso no autorizado a los sistemas de reserva de un hotel en un aparente intento de asegurar la instalación.

Sin embargo, además de las actividades patrocinadas por el estado antes mencionadas, algunos de los miembros del grupo APT41 persiguen a la industria de los videojuegos para obtener ganancias financieras personales. Los piratas informáticos están detrás de las monedas virtuales, y después de observar otros grupos similares, el APT41 también ha intentado implementar ransomware .

Un agradecimiento especial a @MrDanPerez y al resto de nuestro equipo de persecución de adversarios por sus años de trabajo en # APT41 . Muchos de los nombres de malware que se enumeran a continuación fueron acuñados por nuestro equipo y revertidos por completo por @williballenthin y otros miembros de #LLAMARADA https://t.co/jvlg1VMQQm

- BarryV (@BarryV) 7 de agosto de 2019

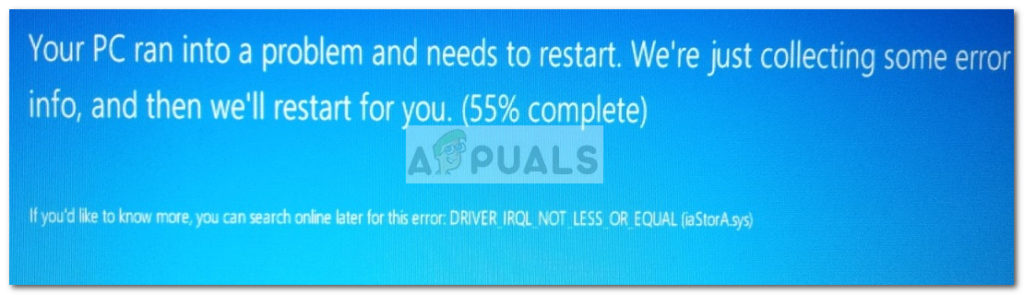

Sorprendentemente, el grupo intenta obtener acceso a entornos de producción de juegos de backend. Luego, el grupo roba el código fuente y los certificados digitales que luego se utilizan para firmar malware. Se sabe que APT41 utiliza su acceso a entornos de producción para inyectar código malicioso en archivos legítimos. Las víctimas desprevenidas, que incluyen a otras organizaciones, descargan estos archivos contaminados a través de canales aparentemente legítimos. Dado que los archivos y certificados están firmados, las aplicaciones se instalan correctamente.

Lo que es aún más preocupante es el hecho de que, según se informa, el grupo puede moverse sin ser detectado dentro de las redes específicas, incluidas las entre sistemas Windows y Linux . Además, APT41 limita la implementación de malware de seguimiento a sistemas de víctimas específicos al comparación con identificadores individuales del sistema . En pocas palabras, el grupo persigue a usuarios seleccionados, posiblemente con una gran cantidad de moneda digital. Se cree que APT41 tiene 46 tipos diferentes de malware, que incluyen puertas traseras, ladrones de credenciales, registradores de pulsaciones de teclas y múltiples rootkits.

Etiquetas La seguridad cibernética