El kernel de Linux es uno de los kernels más comunes que se encuentran en los sistemas operativos subyacentes. Su última versión publicada es 4.18.5 y su vista previa más reciente es la versión 4.19-rc2. Con esas dos versiones brillando bajo el foco de atención, ha surgido la noticia de que en la versión 4.20 del kernel, los desarrolladores eliminarán el algoritmo de seguridad Speck diseñado por NSA que se empleó anteriormente en el kernel. Esto se produce después de la noticia de que la Organización Internacional de Normalización rechazó el algoritmo en una reunión.

Cuando se trata de construir dispositivos mejores y más grandes, especialmente aquellos diseñados para satisfacer todas las necesidades bajo un mismo capó, la seguridad y el cifrado del dispositivo se convierten en la máxima esencia. En el contexto de los sistemas operativos, esto significa que los núcleos del kernel deben hacerse impenetrables y no pueden ser comprometidos para que todo lo construido sobre el kernel se mantenga seguro y estable.

Para este propósito, aunque los analistas de seguridad han tenido reservas durante mucho tiempo sobre los algoritmos criptográficos Simon y Speck desarrollados por la NSA, Google optó por emplear Speck en los dispositivos Android Go de la empresa. Estos dispositivos no tenían cifrado AES que suele venir con los chips ARMv8. El dispositivo venía con el chip ARMv7, lo que significaba que necesitaba otra capa de protección adicional debido a la falta de definiciones de instrucciones AES. Este mecanismo de seguridad se introdujo por primera vez en los productos de Google en la versión 4.17 del kernel de Linux.

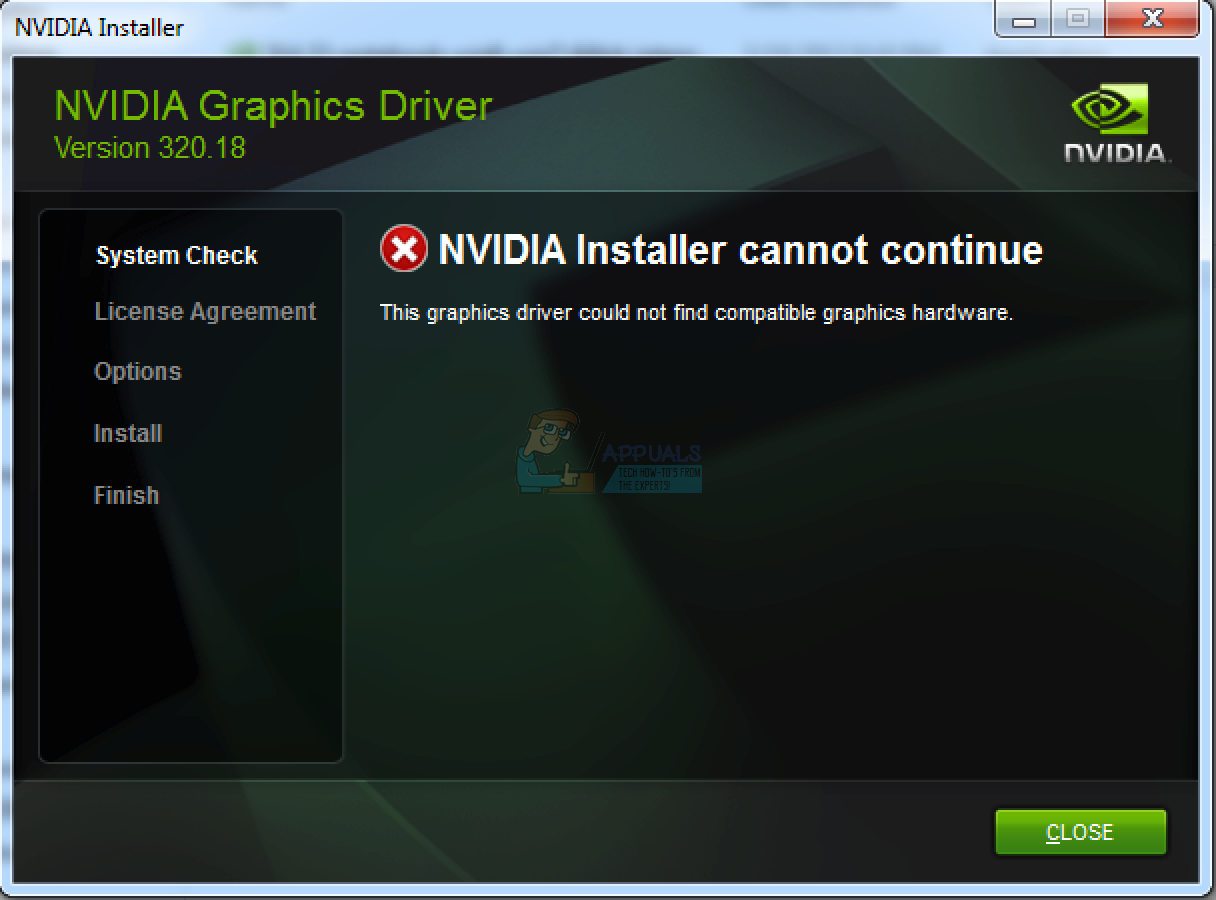

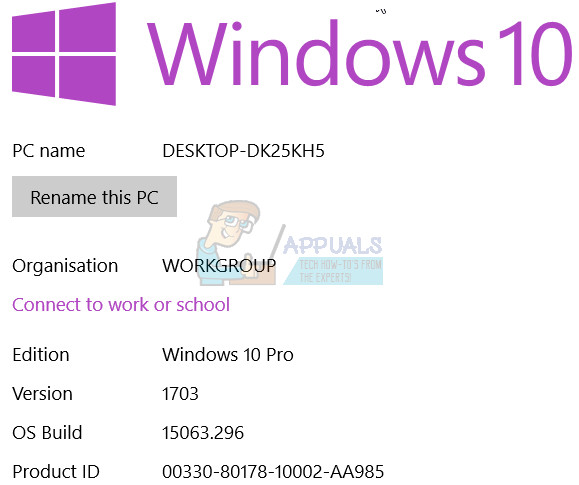

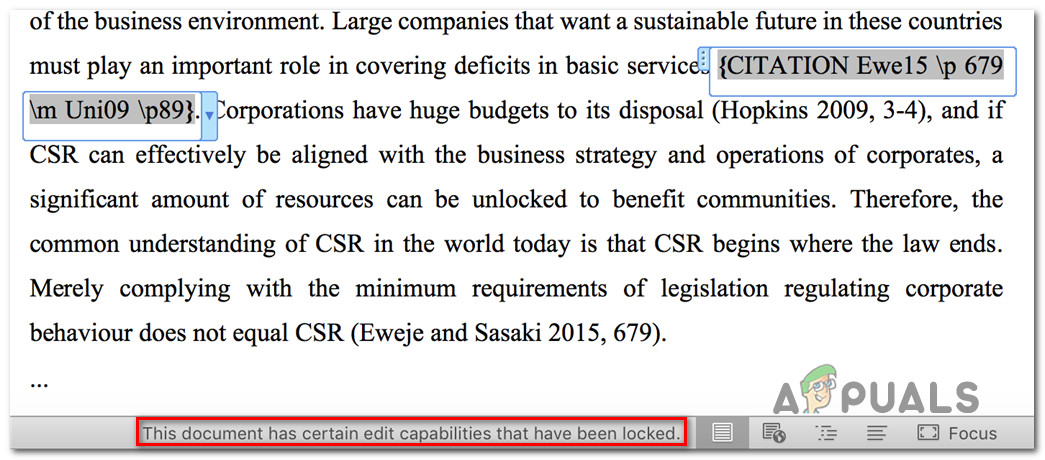

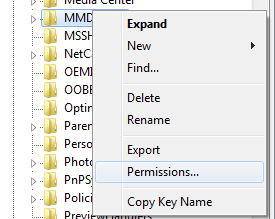

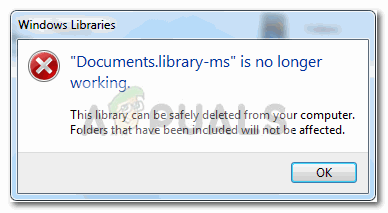

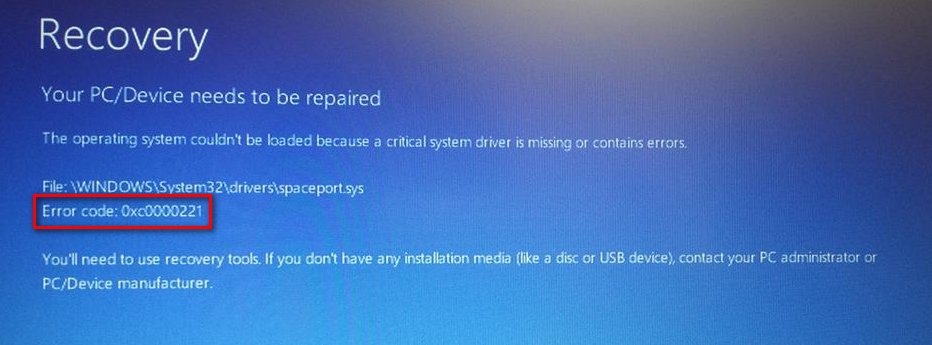

La razón por la que se considera que Speck es un algoritmo de seguridad poco confiable es porque no respondió a preguntas específicas relacionadas con el diseño y el procedimiento antes de la ISO. Además de esto, la NSA tiene un largo historial de desarrollo de algoritmos controlables o penetrables para la seguridad que la NSA puede explotar o utilizar en su propio interés para recibir información en el back-end. Se espera que Speck se elimine del kernel de Linux v4.20. Se espera que permanezca en versiones anteriores, incluidas v4.17, v4.18 y v4.19.

Google ha trabajado durante mucho tiempo con XChaCha algoritmo, usándolo como el cifrado predeterminado en sus dispositivos de gama baja. Google también usó ChaCha para su navegador Chrome en el caso de que el dispositivo local no sea compatible con los aceleradores de cifrado AES. Este algoritmo de seguridad se considera más rápido, más seguro y mucho mejor reputado que Speck. Esto hace que uno se pregunte por qué Google no empleó los algoritmos XChaCha en todos sus productos para empezar. Ahora se espera que Google utilice y adapte el algoritmo XChaCha en su propio desarrollo llamado HPolyC.

Etiquetas linux