Las palabras cuentan en Google Docs

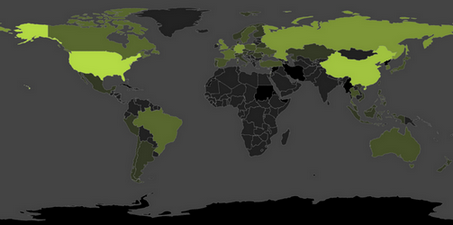

El ecosistema de aplicaciones de Google se considera seguro, confiable y verificado. Sin embargo, un par de investigadores de seguridad han expresado algunas preocupaciones acerca de una gran cantidad de aplicaciones de G Suite Marketplace . Los investigadores afirman que varias aplicaciones tienen acceso a cuentas de Gmail y Drive. Si bien esto es comprensible, muchas de las aplicaciones también se comunican con servicios externos no revelados. Esto podría presentar una oportunidad arriesgada para las rutas de datos clandestinas desde las cuentas de Google a ubicaciones o entidades no verificadas y no divulgadas.

Una investigación reciente realizada por Irwin Reyes y Michael Lack de Two Six Labs involucró un análisis extenso de los permisos solicitados por aplicaciones de Google de terceros que figuran en G Suite Marketplace. El dúo afirma que descubrieron que muchas de las aplicaciones no se instalaron correctamente en una cuenta de prueba de Google, mientras que casi la mitad solicitó permiso para comunicarse con servicios externos, creando un puente entre los datos confidenciales de Drive y Gmail de un usuario y el mundo exterior. Para algunas aplicaciones, la conexión de datos no estaba clara y las razones no se mencionaron abiertamente.

¿Algunas aplicaciones de Google G Suite Marketplace tienen solicitudes de permisos cuestionables y una conexión poco clara con servicios externos no revelados?

Los investigadores Reyes y Lack dijeron que usaron un script automatizado para instalar todas las 1392 aplicaciones enumeradas en G Suite Marketplace en una cuenta de prueba de Google. Procedieron a registrar los permisos que solicitaba cada una de las aplicaciones. De las 1392 aplicaciones que probaron, 405 fallaron con numerosos errores. De las 987 aplicaciones restantes que se pudieron instalar, 889 aplicaciones requirieron acceso a los datos del usuario a través de las API de Google. No hace falta agregar que esto desencadenó una solicitud de permiso que la mayoría de los usuarios suelen otorgar.

Es preocupante observar que casi la mitad o 481 aplicaciones de G Suite Marketplace solicitaron permiso para comunicarse con servicios externos. Básicamente, esto permitió la creación de un puente virtual entre los datos y servicios confidenciales de Drive y Gmail de un usuario que estaban fuera de la cartera de Google. De estas 481 aplicaciones, el 21 por ciento (103 aplicaciones) podría acceder e interactuar con los archivos de Google Drive, el 17 por ciento (81 aplicaciones) podría acceder e interactuar con las bandejas de entrada de correo electrónico y el 3 por ciento (15 aplicaciones) podría acceder e interactuar con los datos del calendario.

G Suite Marketplace preparado para #intimidad escándalo, los investigadores advierten que las aplicaciones de G Suite que tienen acceso a los datos de Drive y Gmail se comunican con servicios externos no revelados. https://t.co/gIWnI3VVNx vía @AlisterBrenton #seguridad #infosec pic.twitter.com/bkeGZYBfVv

- Alister Brenton (@AlisterBrenton) 2 de junio de 2020

Es importante agregar que varios complementos tienen razones legítimas para conectarse a servicios externos seguros. Sin embargo, los investigadores afirman que descubrieron que una gran cantidad de aplicaciones no parecía tener una razón clara para establecer una conexión con servicios externos.

Es preocupante observar que los usuarios no tienen información sobre qué servicio externo se pueden comunicar con las aplicaciones de G Suite. Además, no hay información sobre la naturaleza y el propósito de las comunicaciones. Los usuarios solo tienen descripciones de aplicaciones y políticas de privacidad proporcionadas voluntariamente por los desarrolladores de aplicaciones para tratar de comprender el motivo, el propósito y la naturaleza de la comunicación de una aplicación de G Suite Marketplace y un servicio externo.

¿Google no implementa estrictamente las restricciones impuestas a las aplicaciones 'no verificadas'?

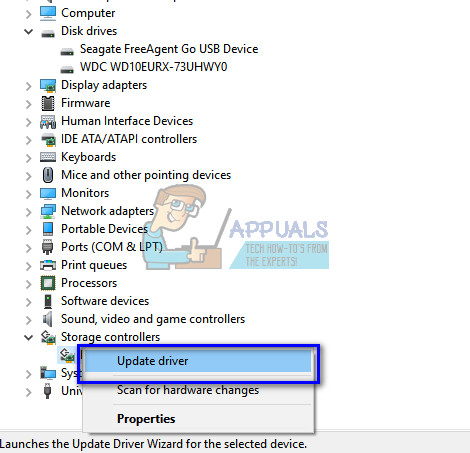

Además de la comunicación con los servicios externos, los investigadores afirmaron que hay un problema más preocupante con el proceso de revisión de G Suite Marketplace o su falta. El proceso de revisión es obligatorio para todas las aplicaciones enviadas al mercado. El proceso se vuelve aún más estricto y prolongado para las aplicaciones que realizan llamadas a la API que Google clasifica como sensibles o restringidas.

El proceso de revisión de las aplicaciones que realizan llamadas sensibles a la API puede durar de 3 a 5 días. Mientras tanto, las aplicaciones que realizan llamadas a la API 'restringidas' o interactúan con los datos de Gmail o Google Drive de un usuario pueden tardar entre 4 y 8 semanas.

Para evitar temporalmente un proceso de revisión y aprobación tan largo, Google permite a los desarrolladores de aplicaciones enumerar las aplicaciones como 'no verificadas' en G Suite Marketplace. Google simplemente coloca una etiqueta de advertencia en forma de un mensaje de página completa que advierte a los usuarios del peligro de instalar una aplicación potencialmente peligrosa que aún no ha pasado por su proceso de revisión. Existe una restricción más que intenta limitar las aplicaciones de G Suite 'no verificadas' a solo 100 instalaciones.

-Los investigadores analizaron 1392 aplicaciones de terceros de G Suite

-Encontraron 481 aplicaciones que se conectan a servicios externos

- 103 de ellos tenían acceso completo a Google Drive

- 81 tenían acceso completo a Gmail

- 15 tenían acceso completo a Google Calendar pic.twitter.com/NJzbUShzPy- Catalin Cimpanu (@campuscodi) 2 de junio de 2020

Sin embargo, los investigadores afirman que encontraron que muchas aplicaciones no verificadas habían ganado más de 100 usuarios mientras esperaban ser revisadas. Esto sugiere fuertemente que Google está relajando intencionalmente el límite estricto de '100 nuevos usuarios'.

Tales prácticas o la implementación deficiente de políticas podrían fácilmente dar lugar a que se carguen aplicaciones maliciosas en la tienda con el único propósito de recopilar datos de los usuarios de Google. La mayoría de los usuarios de paquetes de G Suite de Google pertenecen al sector empresarial. Esto aumenta significativamente el riesgo de ataques de ingeniería social y ataques similares.

Los investigadores sugieren mover el proceso o buscar y otorgar permiso desde el procedimiento de instalación hasta el momento en que las aplicaciones realmente necesiten un permiso particular por primera vez. La afirmación de Reyes y Lack, al pasar de los permisos en tiempo de instalación a los permisos en tiempo de ejecución, mejora significativamente las posibilidades de que los usuarios noten aplicaciones sospechosas y den marcha atrás o nieguen la concesión de permisos.

Etiquetas google