Sombra de notificación de material

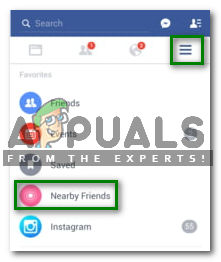

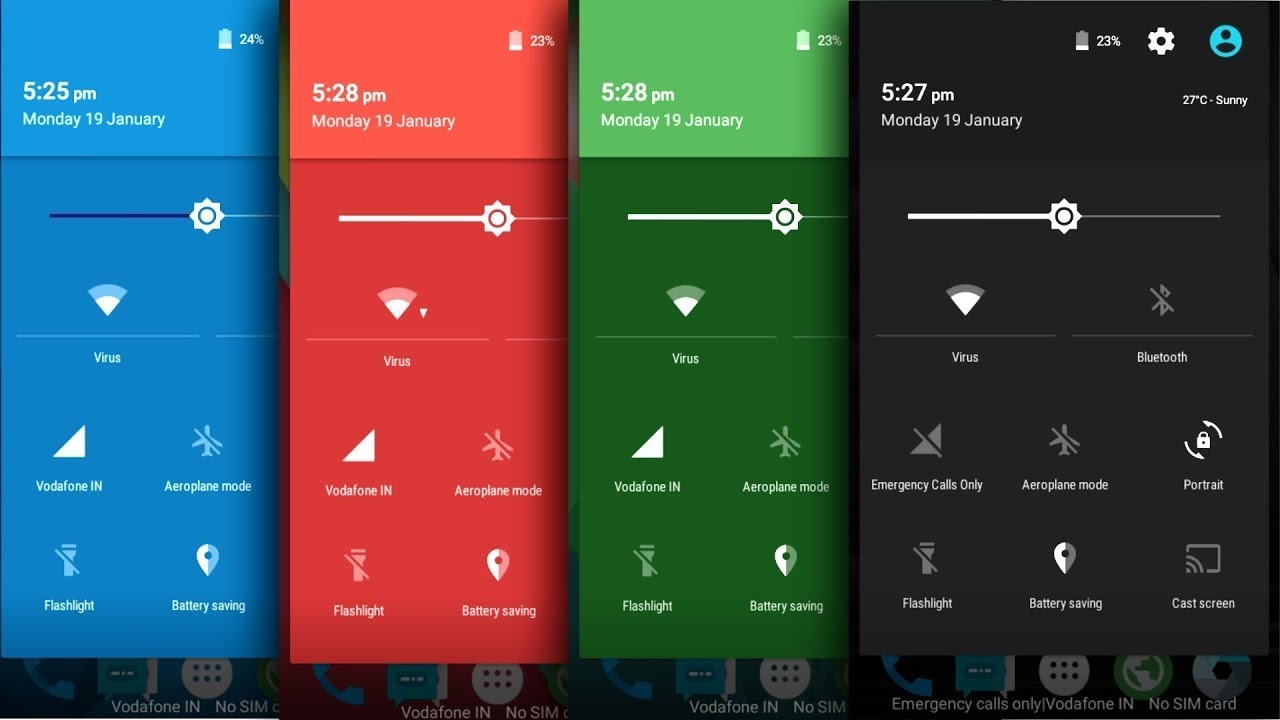

Dos de las aplicaciones de personalización de Android más populares, Sombra de notificación de material y Sombra de poder , fueron retirados de Google Play Store la semana pasada. En el momento de la eliminación, ambas aplicaciones tenían más de 1,5 millones de instalaciones combinadas. Las aplicaciones permiten al usuario 'personalizar' el menú de notificaciones y el panel de configuración rápida. Esto se logra a través de superposiciones activadas por detección de gestos, en lugar de cualquier modificación realizada en la interfaz de usuario del sistema real.

El menú de notificaciones de Android de serie es notoriamente difícil de personalizar sin desarmar el SystemUI.apk. Solo un pequeño puñado de fabricantes de dispositivos Android tienen métodos integrados para personalizar el menú de notificaciones, como los dispositivos Samsung a través de la tienda Samsung Theme. Otro subconjunto de usuarios de Android puede descargar temas de Substratum que pueden personalizar varios elementos de la interfaz de usuario del sistema, Si su ROM admite la temática de OMS, que no es una lista muy grande.

Por lo tanto, Material Notification Shade y Power Shade se consideraron excelentes alternativas para los usuarios básicos de Android o para los usuarios avanzados que no tienen una ROM compatible con OMS. Sin embargo, Google de repente retiró ambas aplicaciones de Play Store, lo que significaba que las aplicaciones estaban eliminado automáticamente desde prácticamente todos los dispositivos ( que tienen Google Play Protect habilitado, que es la mayoría de los usuarios).

¿Por qué se eliminó Material Notification Shade de Play Store?

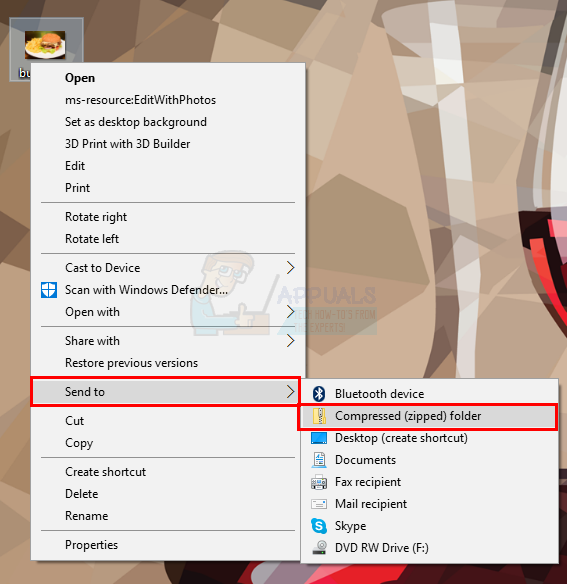

Despues de algunos especulación en Reddit, AndroidPolice se acercó a Treydev Inc. quien admitió que las aplicaciones contenían 'código de biblioteca' que 'no era suyo'. Google marcó las aplicaciones como maliciosas porque estaban aprovechando las solicitudes de proxy para 'recuperar contenido de sitios web específicos'. Alternativa popular de Google Play Store APKMirror también coloque una advertencia en las páginas de descarga de las aplicaciones:

Advertencia de APKMirror para la aplicación Material Notification Shade.

Treydev Inc. publicó algunas declaraciones en su cuenta oficial de Google+, en su mayoría respondiendo preguntas de los clientes. Además de anunciar que estaba volviendo a cargar las aplicaciones sin las bibliotecas ofensivas, explicó un poco qué eran las bibliotecas ( y de donde vinieron) .

¿Por qué la biblioteca de OxyLabs estaba en MNS?

Treydev Inc. menciona que la biblioteca le fue proporcionada por Oxylabs, y que la biblioteca ni sus aplicaciones estuvieron involucradas en la minería de datos. Sin embargo, vale la pena recordar que Oxylabs se especializa en tecnología de minería de datos. Desde su propia página web ' ¿Qué es Oxylabs? “:

'Oxylabs es una empresa de tecnología especializada en extracción de datos web a gran escala . Nos centramos en ayudar a las empresas a extraer datos esenciales de inteligencia empresarial .”

Oxylabs es parte de Tesonet, una gran corporación lituana que consulta a muchas empresas digitales. A finales de 2018, HolaVPN presentó una demanda contra Tesonet por infracción de derechos de autor, alegando que Tesonet está utilizando la tecnología de red proxy patentada de HolaVPN.

“... la red de proxy residencial de OxyLabs se basa en numerosos dispositivos de usuario, cada uno de los cuales es un dispositivo cliente identificable a través de Internet mediante una dirección IP ... estos dispositivos de usuario pasan a formar parte de la red mediante la ejecución del código Tesonet integrado en aplicaciones descargadas por ese usuario de dispositivos '.

En pocas palabras, el dispositivo del usuario se convierte en parte de la red proxy ( algunos podrían llamarlo botnet) cuando el dispositivo queda inactivo. Las empresas que utilizan esta estrategia la consideran un 'comercio justo' para una aplicación sin publicidad, ya que el usuario simplemente comparte un poco de su ancho de banda con la red proxy.

Esta demanda se volvió bastante infame, ya que también arrastró al popular servicio VPN NordVPN, con afirmaciones de que NordVPN es propiedad de Tesonet, lo que implica que NordVPN, una VPN centrada en la privacidad, está participando en prácticas de minería de datos de clientes. Es importante recordar que estos son simplemente alegaciones en la demanda, y muchos periodistas en línea de la industria de la seguridad tecnológica han salido en defensa de NordVPN. Recomendamos buscar más información sobre el caso. (Google 'HolaVPN vs Tesonet'), ya que va mucho más allá de lo que podemos resumir en este artículo.

Lo que queda, sin embargo, es que Oxylabs (propiedad de Tesonet) inserta tecnología en aplicaciones móviles que hace lo que describimos anteriormente: convertir el dispositivo en parte de una red proxy cuando el dispositivo queda inactivo. Si esto es o no una 'botnet' se reduce al contexto del lenguaje: un botnet generalmente se considera que se utiliza para actividades maliciosas, como sitios web DDoSing.

Una red proxy se considera una forma más agradable de decir ' botnet que no realiza actividades maliciosas ' . Sin embargo, los usuarios preocupados por la privacidad todavía tendrán motivos para estar preocupados por el uso de su dispositivo en una red proxy.

Entonces, aunque Treydev Inc. dice que la biblioteca y sus aplicaciones no estaban involucradas en ninguna extracción de datos, el hecho es que su aplicación contenía una biblioteca de Oxylabs, que estaba agregando dispositivos a la 'red proxy' de Oxylabs, sin el conocimiento del usuario, porque Treydev Inc. solo reveló la presencia de la biblioteca después de que se eliminó de Google Play . En términos generales, el usuario normalmente debería poder de acuerdo a que su dispositivo se utilice de tal manera.

Si bien es posible que las aplicaciones de Treydev Inc. vuelvan a estar en Google Play Store, es difícil confiar en los desarrolladores que brindan flims

Etiquetas android Seguridad de Android

![[FIX] Sharepoint no muestra el documento de Word completo](https://jf-balio.pt/img/how-tos/92/sharepoint-not-showing-whole-word-document.jpg)