Microsoft Azure

Se ha observado que un último ataque de phishing en Office 365 utiliza un ataque de phishing que aparentemente utiliza una técnica diferente y bastante interesante para almacenar su formulario de phishing que se aloja en Azure Blog Storage. Informó Bleeping Computer.

Azure Blob Storage es una solución de almacenamiento de Microsoft que se puede utilizar para el almacenamiento de datos no estructurados como videos, imágenes y texto. Uno de los principales beneficios de Azure Blob Storage es que se puede acceder a él mediante HTTPS y HTTP. Al conectarse a través de HTTPS, mostrará un certificado SSL firmado por Microsoft. El nuevo ataque de phishing almacena el formulario de phishing en Azure Blob Storage, lo que naturalmente garantizará que el formulario mostrado esté firmado por un certificado SSL obtenido de Microsoft. Por lo tanto, crea un método único de formularios de phishing que se dirigen a servicios de Microsoft como Azure AD, Office 365 y otros inicios de sesión de Microsoft similares.

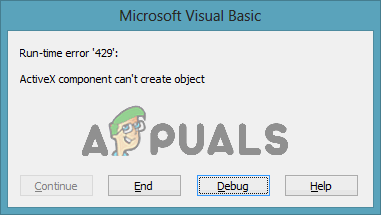

Netskope hizo un descubrimiento similar reciente que mostró que a través de este método innovador, los malos actores están enviando correos electrónicos no deseados que tienen archivos PDF adjuntos que pretenden que han sido enviados por un formulario legal de Denver. Estos archivos adjuntos se denominan 'Documento escaneado ... Revise.pdf'. Contienen un botón simple para descargar un PDF falso de un supuesto documento escaneado. Cuando los usuarios hacen clic en este enlace PDF, acceden a una página HTML que pretende ser un formulario de inicio de sesión de Office 365 que se almacena en la solución de almacenamiento Microsoft Azure Blob. Dado que esta página también está alojada en un servicio de Microsoft, tiene la ventaja adicional de ser un sitio con un certificado SSL seguro. Si la URL extraña incluso sorprende a los usuarios, el certificado SSL firmado les asegurará que ha sido emitido por Microsoft IT TLS CA 5.

Certificado SSL firmado - Computadora que suena

El usuario cuando ingresa su información, los contenidos serán enviados a un servidor que está siendo operado por los atacantes de phishing. La página abierta simulará que el documento está comenzando a descargarse, pero en última instancia, solo redirige al usuario a esta URL: https://products.office.com/en-us/sharepoint/collaboration sitio de Microsoft.

Informes de la computadora que suena que Netskope ha recomendado que las empresas eduquen adecuadamente a sus usuarios para que puedan reconocer cualquier dirección de página web no estándar.

![Solución: la configuración de su red está bloqueando el chat del grupo [0x89231906]](https://jf-balio.pt/img/how-tos/73/fix-your-network-settings-are-blocking-party-chat.jpg)