Software de trabajo de campo

Se descubrió que la información confidencial privada y financiera de cientos de usuarios de tarjetas de crédito estaba almacenada en una base de datos que no estaba protegida. Los investigadores que ejecutaban un programa de escaneo simple descubrieron una base de datos expuesta en Internet propiedad de Fieldwork Software. Sorprendentemente, los datos contenían muchos detalles financieros pertenecientes a clientes comerciales. Además de los detalles de la tarjeta de crédito, se podría acceder y explotar potencialmente otra información altamente sensible, como nombres asociados, etiquetas de GPS e incluso la comunicación entre el cliente y el proveedor de servicios. El aspecto preocupante es que los proyectos de escaneo que expusieron la base de datos con fugas son bastante fáciles de implementar y los grupos de piratería profesionales los utilizan cada vez más para explotar información financiera o plantar malware.

Los investigadores que trabajan para la ciberseguridad de vpnMentor que descubrieron la base de datos aparentemente expuesta de Fieldwork Software ofrecieron su descubrimientos a través de una publicación de blog . El equipo, compuesto por Noam Rotem y Ran Locar, indicó que alrededor de 26 GB de datos permanecieron expuestos. Está claro que la base de datos no se dejó expuesta intencionalmente. Sin embargo, el descubrimiento expone los peligros de que la información financiera siga siendo explotable para cualquier grupo de programadores que sepan dónde buscar o inicien una búsqueda aleatoria de servidores o bases de datos que no se hayan protegido adecuadamente. Curiosamente, el tamaño de los datos puede no ser grande, pero la naturaleza de la información puede potencialmente explotarse para lanzar varios robos financieros digitales masivos.

La base de datos Elasticsearch desprotegida expone 2.000 millones de registros de usuarios de dispositivos domésticos inteligentes: los investigadores de seguridad, Noam Rotem y Ran Locar, de vpnMentor, revelaron recientemente en su informe, que una empresa china de plataformas de gestión de IoT con sede en Shenzhen, ... https://t.co/a9eqEqTFt6 pic.twitter.com/AyQ8QPrVli

- CS Threat Intel (@cipherstorm) 5 de julio de 2019

El software de trabajo de campo propiedad de Anstar tenía una base de datos con fugas que estaba protegida con protocolos de seguridad deficientes

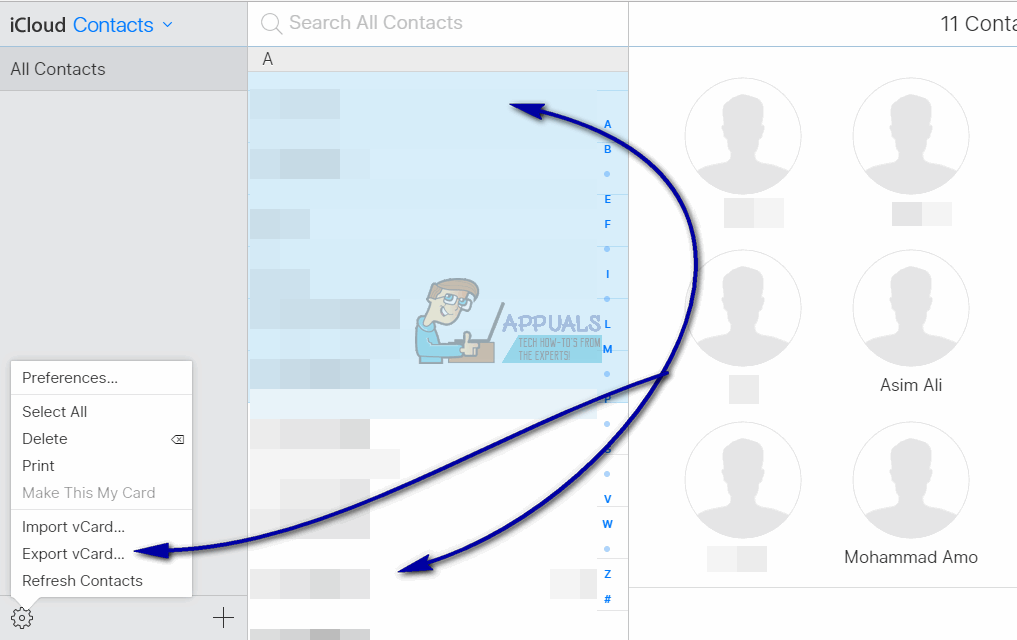

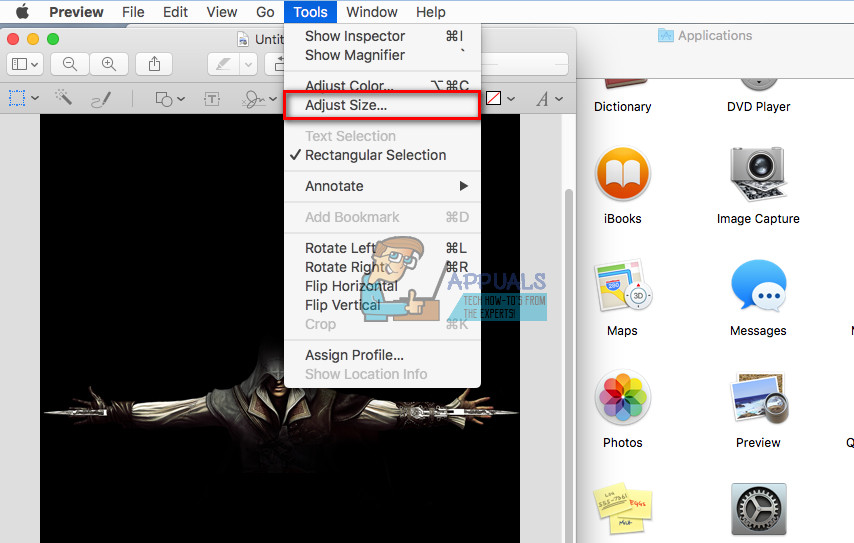

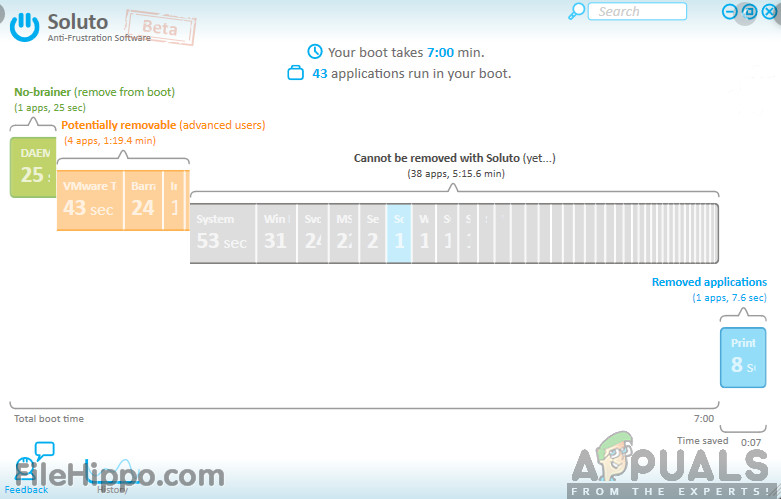

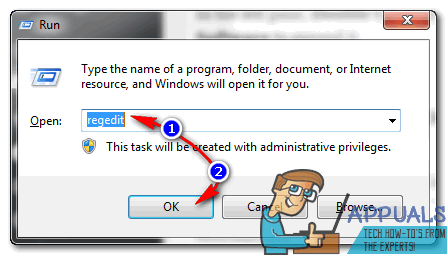

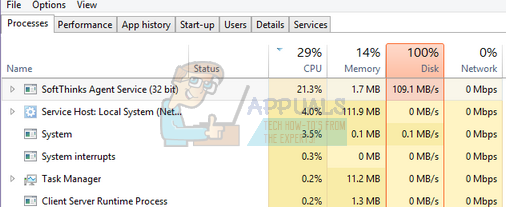

Los investigadores de ciberseguridad de vpnMentor descubrieron lo expuesto y esencialmente protegido con protocolos de seguridad deficientes durante un proyecto de escaneo web. El proyecto en curso de la compañía esencialmente husmea en Internet en busca de puertos. Estos puertos son esencialmente puertas de enlace a bases de datos que comúnmente se almacenan en servidores. El proyecto es parte de una iniciativa para buscar y descubrir puertos que accidentalmente o inadvertidamente dejado abierto o sin asegurar . Estos puertos se pueden explotar fácilmente para eliminar o recopilar datos.

En varias ocasiones, dichos puertos se han convertido en la fuente de filtraciones por divulgación pública accidental de datos corporativos confidenciales. Además, varios grupos emprendedores de hackers a menudo examinan cuidadosamente los datos y buscan más posibles rutas para explotar . Los ID de correo electrónico, los números de teléfono y otros datos personales se utilizan a menudo para lanzar ataques que dependen de la ingeniería social. Los correos electrónicos aparentemente autenticados y las llamadas telefónicas se han utilizado en el pasado para hacer que las víctimas abran correos electrónicos y archivos adjuntos maliciosos .

Filtración de datos confidenciales de clientes: nuestros piratas informáticos éticos encontraron una base de datos abierta de Fieldwork, proveedor de software para pymes, que contiene números de tarjetas de crédito del usuario final, direcciones e incluso códigos de alarma y contraseñas >> https://t.co/NluDR1wVLF #Filtración de datos pic.twitter.com/ecrYw6Gzht

- vpnMentor (@vpnmentor) 8 de julio de 2019

El software de trabajo de campo es esencialmente una plataforma destinada a pequeñas y medianas empresas (PYMES). El mercado objetivo más reducido de la empresa propiedad de Anstar son las pymes que ofrecen servicios a la puerta de los clientes. Las pymes que ofrecen servicios a domicilio necesitan mucha información y herramientas de seguimiento para garantizar una gestión óptima del servicio al cliente y una gestión de la relación con el cliente. La plataforma de Fieldwork se basa principalmente en la nube. La solución ofrece a las empresas el seguimiento de sus empleados que realizan visitas domiciliarias. Esto ayuda a establecer y mantener registros de CRM. Además, la plataforma ofrece varias funciones más de servicio al cliente, incluidos los sistemas de programación, facturación y pago.

La base de datos expuesta contenía información financiera y personal de los clientes comerciales de Fieldwork Software. Por cierto, con 26 GB, el tamaño de la base de datos parece bastante pequeño. Sin embargo, según se informa, la base de datos incluía nombres de clientes, direcciones, números de teléfono, correos electrónicos y comunicaciones enviadas entre usuarios y clientes. Sorprendentemente, esto era solo una parte de la base de datos. Otros componentes que quedaron expuestos incluyeron instrucciones enviadas a los empleados de servicio y las fotos de los lugares de trabajo que los empleados tomaron como registros.

Si eso no es lo suficientemente malo, la base de datos también incluyó información personal confidencial de las ubicaciones físicas de los clientes. Según se informa, la información incluía ubicaciones GPS de clientes, direcciones IP, detalles de facturación, firmas y detalles completos de la tarjeta de crédito, incluido el número de tarjeta, la fecha de vencimiento y el código de seguridad CVV.

https://twitter.com/autumn_good_35/status/1148240266626605056

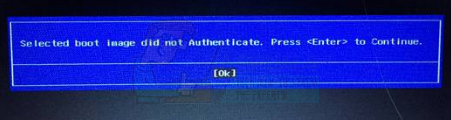

Si bien la información de los clientes quedó expuesta, la propia plataforma de Fieldwork Software también siguió siendo vulnerable. Esto se debe a que la base de datos también incluía enlaces de inicio de sesión automático que se utilizan para acceder al portal del servicio Fieldwork. En palabras simples, las claves digitales del sistema backend y la administración de la plataforma también estaban presentes en la base de datos. No hace falta decir que un pirata informático malicioso o emprendedor podría penetrar fácilmente en la plataforma central de Fieldwork sin mucha dificultad. Además, una vez dentro, un pirata informático podría interrumpir fácilmente la plataforma y hacer que pierda su reputación, advirtieron los investigadores de ciberseguridad de vpnMentor.

“ El acceso al portal es un dato especialmente peligroso. Un mal actor puede aprovechar ese acceso no solo utilizando los registros detallados del cliente y administrativos almacenados allí. También podrían bloquear la cuenta de la empresa al realizar cambios en el backend. .”

El software de trabajo de campo actúa con rapidez y evita las infracciones:

Los investigadores de ciberseguridad de vpnMentor señalaron categóricamente que Fieldwork Software actuó con mucha rapidez y solucionó la brecha de seguridad. Esencialmente, vpnMentor reveló la existencia de la base de datos filtrada a Fieldwork antes de la divulgación pública, y este último cerró la filtración dentro de los 20 minutos posteriores a la recepción del correo electrónico de los investigadores.

@TeriRnNY

Gracias por tu informe. Simplemente actualice el estado de este problema: vpnMentor ha confirmado que ORVIBO aseguró el sistema de base de datos y también actualizó el artículo relacionado. Ayuda a actualizarlo en https://t.co/8VeYYYwWnd . Gracias pic.twitter.com/gGo1uadG3M- ORVIBO (@ORVIBO) 4 de julio de 2019

Aún así, durante un período de tiempo no revelado, toda la plataforma de Fieldwork Software, su base de datos de clientes y sus clientes también estuvieron en alto riesgo de penetración y explotación. Lo preocupante es que la base de datos no solo contenía información digital confidencial, sino también información sobre ubicaciones físicas o del mundo real. Según los investigadores que realizaron la investigación, la base de datos contenía “ horarios de citas e instrucciones para acceder a edificios, incluidos códigos de alarma, códigos de caja de seguridad, contraseñas y descripciones de dónde se escondían las llaves . ' Es cierto que dichos registros se eliminaron después de 30 días de su creación, pero aún así, los piratas informáticos podrían organizar ataques en ubicaciones físicas con dicha información. Conocer la ubicación de las llaves y los códigos de acceso permitiría a los atacantes penetrar fácilmente la seguridad sin recurrir a la violencia o la fuerza.

La rápida acción de Fieldwork Software es encomiable, especialmente porque la notificación de violaciones de datos a menudo se enfrenta con severas críticas, negaciones y contraacusaciones de sabotaje corporativo. La mayoría de las veces, las empresas se toman su tiempo para tapar los agujeros de seguridad. Ha habido bastantes casos donde las empresas han negado rotundamente la existencia de bases de datos expuestas o no seguras . Por lo tanto, es alentador ver que las empresas se dan cuenta rápidamente de la situación y actúan con rapidez.

Etiquetas La seguridad cibernética