Configurar reglas de entrada y salida en su Amazon es muy importante por razones de seguridad y para cumplir con el propósito de nuestras necesidades personales o comerciales. Por ejemplo, si planea alojar una aplicación web en su instancia Amazon EC2, deberá habilitar la comunicación entrante HTTPS para que el mundo exterior pueda comunicarse con la aplicación web alojada.

Si su instancia Amazon EC2 necesita llegar a servidores de correo electrónico alojados en algún lugar de Internet, deberá habilitar la comunicación saliente IMAP, POP3 y SMTP.

Parte I: configurar las reglas de entrada habilitando HTTPS

En la primera parte, le mostraremos cómo configurar las reglas de entrada habilitando el protocolo HTTPS. HTTPS (Protocolo seguro de transferencia de hipertexto) se utiliza para la comunicación segura entre un navegador web y el sitio web (servidor web).

- Iniciar sesión en Consola de administración de AWS

- Haga clic en Ejecutando instancias

- Seleccione la instancia

- Clickea en el Descripción pestaña y navegar al Grupos de seguridad en el lado derecho de la ventana como se muestra en la captura de pantalla a continuación.

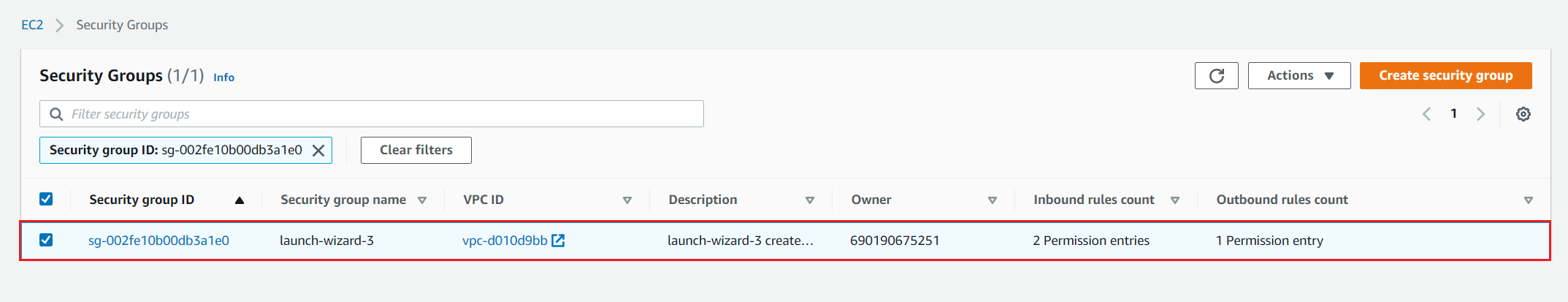

En Grupos de seguridad, puede encontrar tres grupos, que incluyen:

- asistente-de-lanzamiento-3 - el nombre del grupo de seguridad. Se utiliza para configurar reglas de entrada y salida para la instancia EC2. En nuestro caso, el nombre es asistente de lanzamiento-3.

- reglas de entrada - cree reglas de entrada que se utilizan para definir la comunicación de entrada a su instancia de Amazon EC2. Al hacer clic en Ver, puede ver las reglas de entrada existentes.

- reglas de salida - cree reglas de salida que se utilizan para definir la comunicación de salida a su instancia Amazon EC2. Al hacer clic en Ver, puede ver las reglas de salida existentes.

- Haga clic en asistente-de-lanzamiento-3 para configurar reglas de seguridad

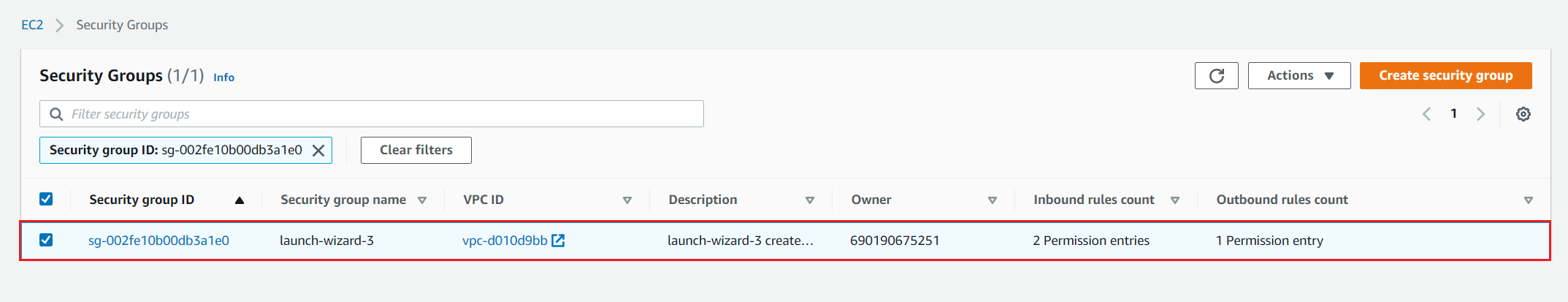

- Debajo Grupo de seguridad haga clic en el grupo de seguridad asociado a nuestra instancia. En nuestro caso, es el ID del grupo de seguridad llamado sg-002fe10b00db3a1e0 .

- Haga clic en Reglas de entrada y luego haga clic en Editar reglas de entrada

- Debajo Reglas de entrada haga clic en Agregar regla

- Configure la regla de la siguiente manera:

- Tipo - de la lista elija HTTPS. Puede elegir un protocolo común, como SSH (para una instancia de Linux), RDP (para una instancia de Windows) u otros. También puede ingresar manualmente un puerto personalizado o rangos de puertos. Hay más de 30 protocolos que se pueden configurar. En caso de que desee habilitar DNS, IMAP, SMTP u otros protocolos, puede hacerlo siguiendo el mismo procedimiento que para configurar el protocolo HTTPS.

- Protocolo - utilizará el protocolo TCP por defecto. El tipo de protocolo, por ejemplo, TCP o UDP. Proporciona una selección adicional para ICMP.

- Rango de puertos - una vez que seleccione HTTPS como el tipo de regla, automáticamente asignará 443 como el puerto predeterminado. Para reglas y protocolos personalizados, puede ingresar manualmente un número de puerto o un rango de puertos.

- Fuente - especificar una única dirección IP o un rango de direcciones IP en notación CIDR (por ejemplo, 203.0.113.5/32) que debería llegar a nuestra instancia EC2. En nuestro caso, elegiremos En cualquier sitio . Eso agregará automáticamente el rango de IPv4 e IPv6 0.0.0/0 y ::/0 lo que significa que cualquier host de cualquier ID de red puede llegar a nuestra instancia EC2. Si se conecta desde detrás de un firewall, necesitará el rango de direcciones IP que utilizan las computadoras cliente. Puede especificar el nombre o ID de otro grupo de seguridad en la misma región. Para especificar un grupo de seguridad en otra cuenta de AWS (solo EC2-Classic), anteponga el ID de la cuenta y una barra diagonal, por ejemplo, 111122223333 / OtherSecurityGroup.

- Descripción (opcional - Una descripción de una regla de grupo de seguridad.

- Haga clic en Guarde las reglas. Ha creado correctamente la regla de entrada. Puede acceder correctamente a su aplicación web alojada en la instancia Amazon EC2.

Parte II: Configure el tráfico saliente habilitando IMAP, POP3 y SMTP:

En la segunda parte, le mostraremos cómo configurar la regla de salida habilitando los protocolos IMAP, POP3 y SMTP. IMAP (Protocolo de acceso a mensajes de Internet) y POP3 (Protocolo de oficina postal 3) son protocolos para recibir correos electrónicos y SMTP (Protocolo simple de transferencia de correo) es un protocolo para enviar un correo electrónico.

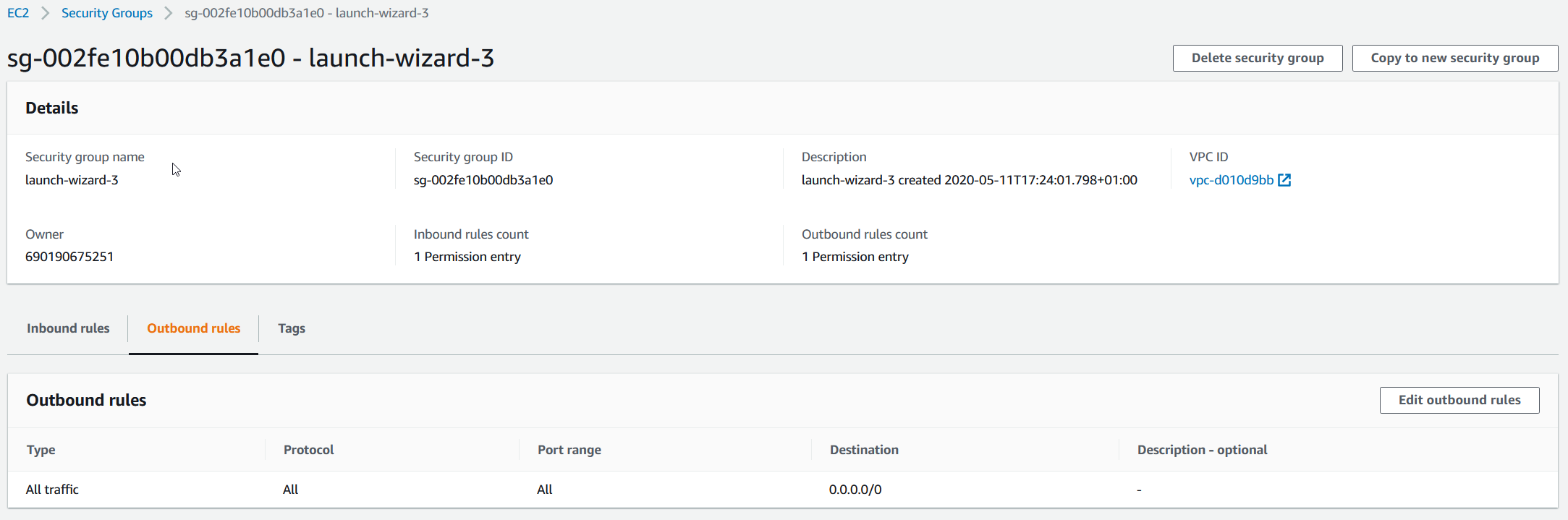

- Abra su grupo de seguridad

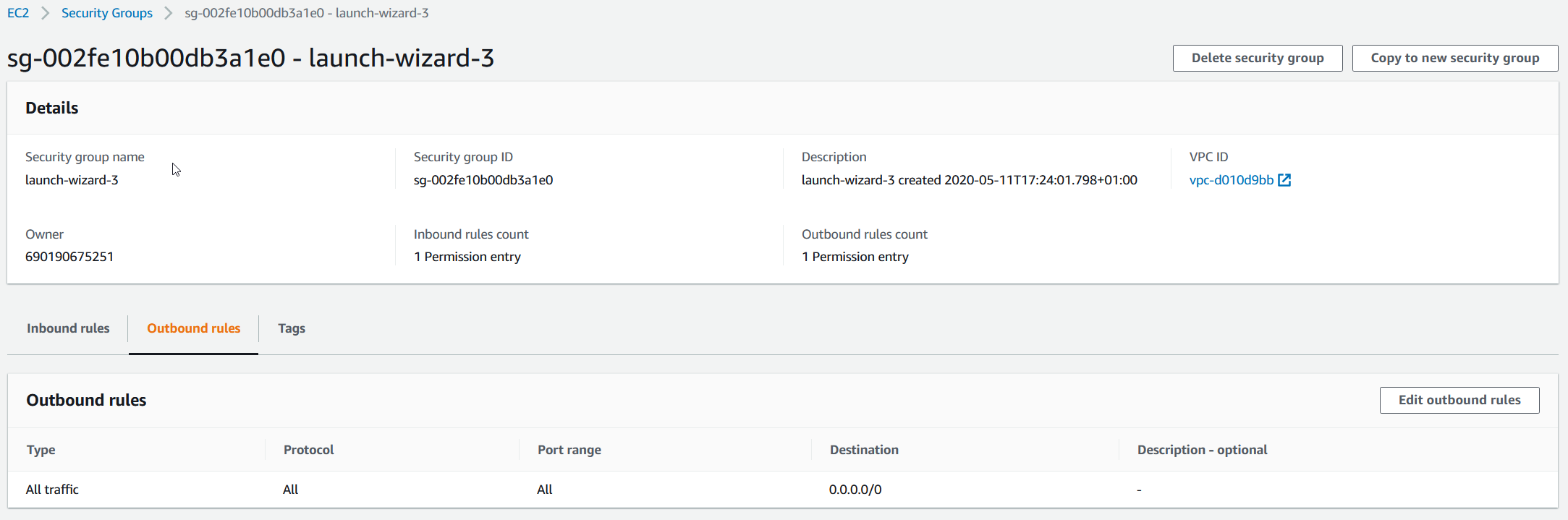

- Haga clic en Reglas de salida . Como puede ver en la captura de pantalla siguiente, se crea una regla de salida para la instancia Amazon EC2. La regla se llama Todo el tráfico y se utiliza para permitir cualquier comunicación saliente desde la instancia de Amazon EC2 al mundo exterior.

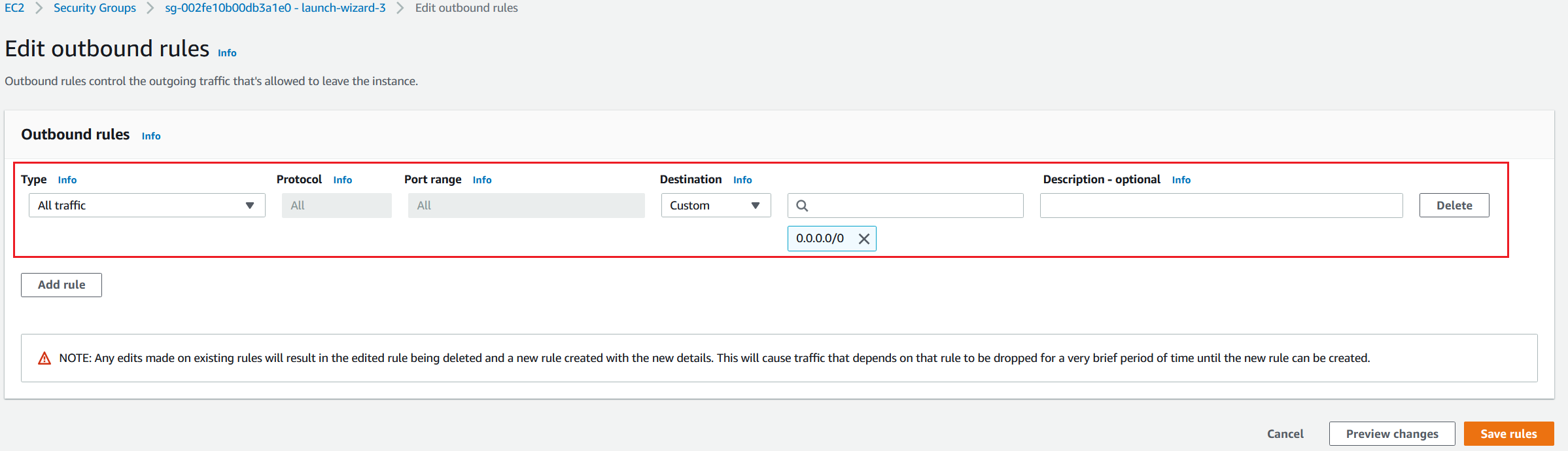

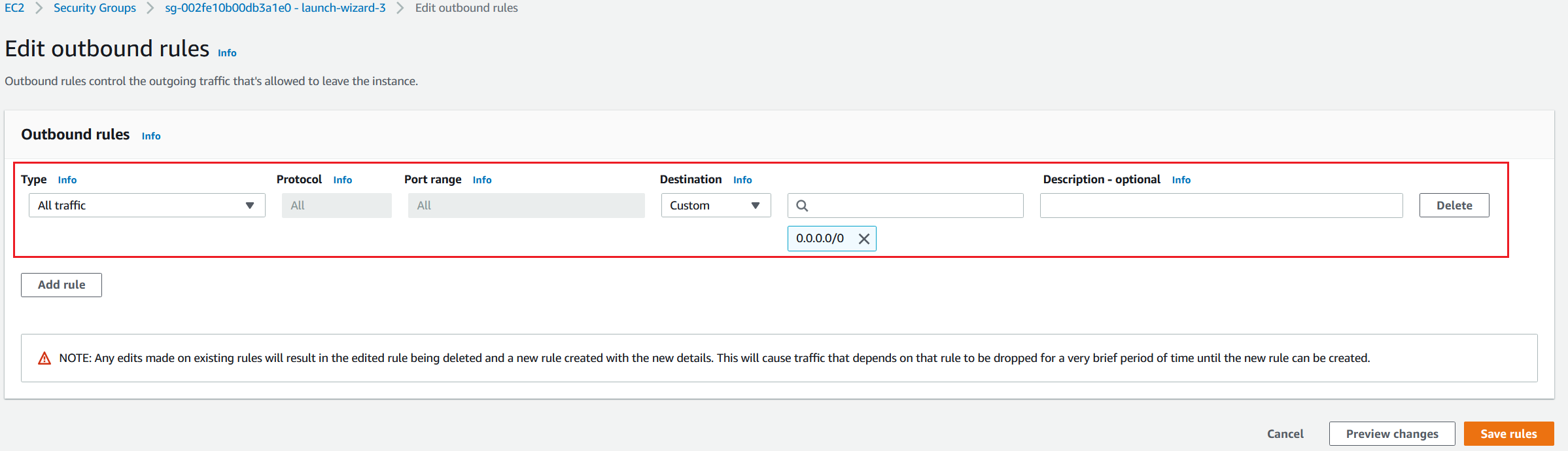

- Haga clic en Editar reglas de salida y borrar Todo el tráfico regla haciendo clic en Eliminar

- Haga clic en Agregar regla para crear una nueva regla

- Configure la regla de la siguiente manera:

- Tipo - de la lista elija IMAPS.

- Protocolo - utilizará el protocolo TCP por defecto. El tipo de protocolo, por ejemplo, TCP o UDP. Proporciona una selección adicional para ICMP.

- Rango de puertos - una vez que seleccione IMAPS como el tipo de regla, asignará automáticamente 993 como el puerto predeterminado.

- Fuente - especificar una única dirección IP o un rango de direcciones IP en notación CIDR (por ejemplo, 203.0.113.5/32) que debería llegar a nuestra instancia EC2. En nuestro caso, solo permitiremos el acceso a una determinada dirección IP pública .

- Descripción (opcional - Una descripción de una regla de grupo de seguridad. Haga clic en Agregar regla y crea una regla para POP3S y SMTPS

7. Haga clic en Guarde las reglas. Ha creado correctamente tres reglas de salida.

8. Inicie sesión en la instancia Amazon EC2 y verifique si las reglas se aplican correctamente.

Etiquetas AWS 3 minutos de lectura