Estamos en un momento en que las organizaciones dependen en gran medida de los datos para realizar negocios. Toda la información empresarial crítica, desde los datos del cliente hasta los datos organizativos confidenciales, se almacena en la base de datos de la red. Y con todos los casos en aumento de ciberataques, debe asegurarse de haber tomado todas las medidas necesarias para proteger su red.

Y uno de los métodos recomendados es tener una guía clara sobre quién puede ver y acceder a los diversos recursos del sistema. De esta manera, puede limitar el acceso a los datos confidenciales de la organización solo a las personas necesarias. Desafortunadamente, en cualquier red dada, hay tantos usuarios que acceden a información y asignan derechos de permiso manualmente será abrumador si no imposible.

Por eso necesita un administrador de derechos de acceso dedicado. Es una herramienta que le permitirá administrar fácilmente cómo los usuarios interactúan con los recursos de su sistema. Y lo bueno de un administrador de derechos de acceso es que le permite ver quién, dónde y cuándo se accede a los datos. Puede detectar intentos de infracciones en su red y le notificará de inmediato.

Hay varios proveedores de herramientas ARM, pero hay 5 que se destacaron para mí. Este es el punto en el que admito que el primer producto es mi favorito. Pero a veces las necesidades de la empresa varían, por eso creo en la importancia de las opciones. Con suerte, al final de la publicación, podrás encontrar el ajuste perfecto.

1. Administrador de derechos de acceso de SolarWinds

Probar ahora

Probar ahora Pídale a cualquier administrador del sistema que nombre sus tres mejores proveedores de herramientas de administración de red y le garantizo que SolarWinds siempre estará entre ellos. Su Monitor de rendimiento de red podría decirse que es el mejor del mercado, al igual que todas sus otras herramientas. Entonces, cuando se trata de la administración de derechos de acceso, créame cuando le digo que SolarWinds ARM es una de las herramientas más completas que puede elegir.

Toma todo el esfuerzo de monitorear su Active Directory y el servidor de Microsoft Exchange, auditar el recurso compartido de archivos de Windows y también monitorear y administrar el acceso a SharePoint.

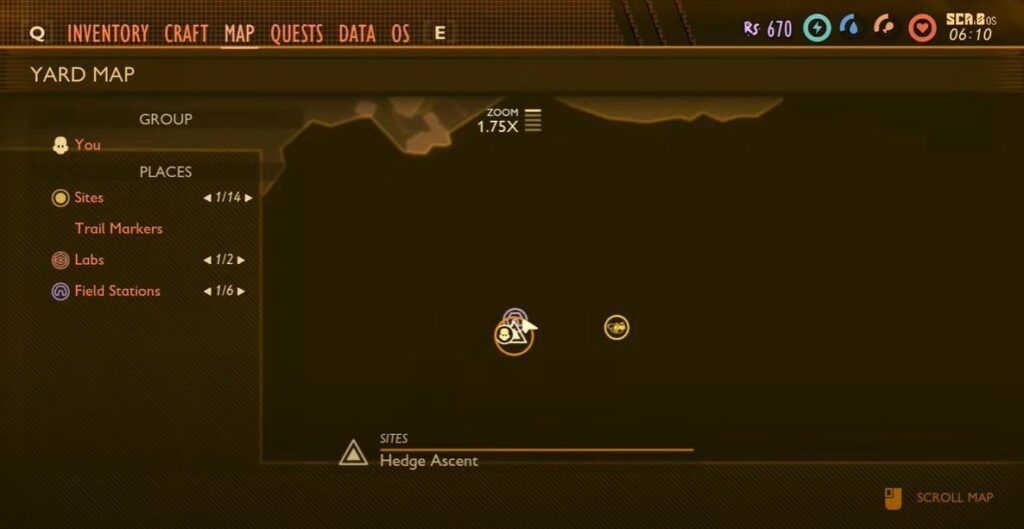

Administrador de derechos de acceso de SolarWinds

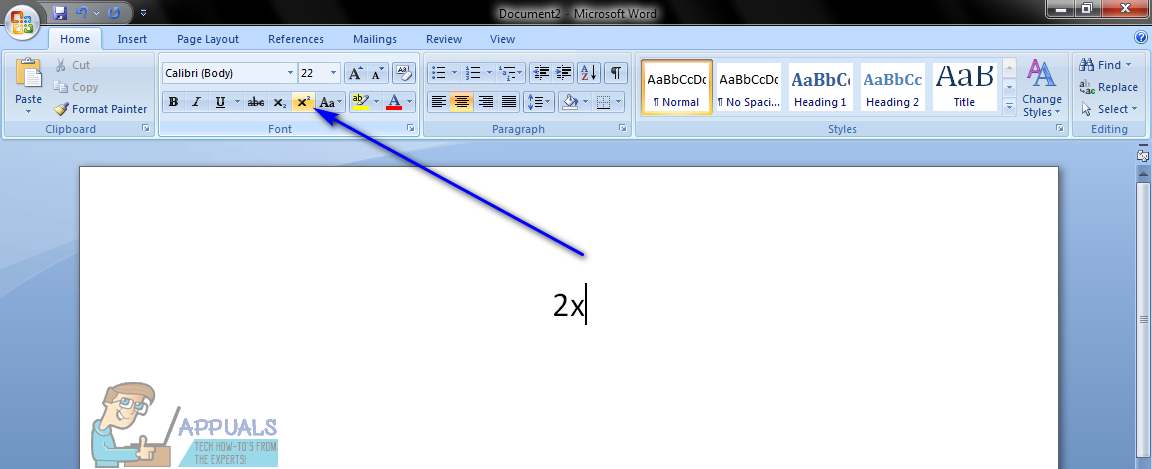

La herramienta tiene una interfaz de usuario intuitiva desde donde puede ver los derechos de permiso de cada usuario en el AD y los servidores de archivos. Le proporciona una manera fácil de monitorear los cambios de los derechos de acceso en su Active Directory y aún mejor, identificará los cambios exactos que se realizaron cuando se hicieron y quién los hizo.

También realiza un seguimiento de sus servidores de archivos de Windows y lo ayudará a evitar fugas de datos al notificarle cada vez que haya un acceso no autorizado. Para los servidores de Microsoft Exchange, ARM ayuda a rastrear los cambios realizados en el buzón, sus carpetas asociadas y calendarios, lo que también es una excelente manera de evitar violaciones de datos. Los derechos de permiso sobre los recursos de SharePoint se muestran en una vista de árbol, lo que facilita su seguimiento.

Pero más importante que mostrar los distintos derechos de acceso es la posibilidad de modificarlos. Algo que puedes hacer con el ARM en segundos. Viene con plantillas estandarizadas para roles específicos que le permiten crear, modificar, activar, desactivar y eliminar fácilmente el acceso de los usuarios a los servicios y archivos.

BRAZO SolarWinds

También vale la pena mencionar las sólidas capacidades de generación de informes que ofrece SolarWinds Access Rights Manager. Es una gran característica de la que nunca debe faltar una buena herramienta de administración de redes, principalmente porque le ayuda a demostrar el cumplimiento ante los auditores y otros estándares regulatorios de TI.

Y como si la herramienta no estuviera facilitando su trabajo como administrador, también le permite delegar la función de asignar derechos de acceso al propietario de los datos. Piense en ello, quién está mejor preparado para asignar derechos de permiso que la persona que creó el recurso en primer lugar.

Generalmente, SolarWinds ARM es la herramienta perfecta para mejorar la seguridad de su red y, más específicamente, las amenazas que provienen del interior de su organización.

2. Auditor de Netwrix

Probar ahora

Probar ahora Netwrix también es una gran recomendación, pero tiene un principio de funcionamiento diferente. Se centra específicamente en proteger sus datos y resulta que la gestión del acceso de los usuarios es uno de los métodos clave para lograrlo. Pero una cosa que lo diferencia de la mayoría de los demás software de seguridad de datos es que se centra en los datos realmente importantes.

La herramienta tiene algoritmos bien definidos que analizan sus datos, tanto estructurados como no estructurados, y pueden identificar con éxito los datos sensibles, regulados y de misión crítica. Por lo tanto, puede estar seguro de que cualquier alerta que reciba que signifique un posible ataque a sus datos es muy real. Netwrix no protege los datos que no necesitan protección.

Auditor de Netwrix

Con Netwrix Auditor, tiene una visibilidad completa de sus datos para que pueda ver quién accede a ellos y cada cambio que hacen en los datos. En caso de que el software detecte una actividad anormal que pueda conducir a una violación de datos, le notificará inmediatamente y le permitirá actuar antes de que el problema se convierta en una violación a gran escala. Los problemas se muestran en una única vista que facilita una mejor comprensión.

Además de brindarle una descripción general de los derechos de permiso, Netwrix le permite cambiar los permisos y evitar el acceso no autorizado a los diversos recursos. La herramienta también se puede utilizar para crear y generar informes que servirán como evidencia a los auditores de que usted cumple con sus regulaciones.

Netwrix se puede utilizar en el seguimiento y auditoría de los distintos componentes como Active Directory, Azure AD, Microsoft Exchange, Office 365, servidores de archivos de Windows entre otros.

Luego una última cosa. Puede utilizar complementos de la tienda Netwrix para brindarle visibilidad de los otros sistemas de TI en su red. O si se siente creativo, puede crear sus propias integraciones usando su API RESTFul.

3. ManageEngine AD360

Probar ahora

Probar ahora ManageEngine AD360 es una solución de gestión de acceso que también incluye el aspecto de gestión de identidad, pero la idea general es mejorar la seguridad de los datos. Tiene una interfaz realmente simple que hace que las diversas actividades como el aprovisionamiento de usuarios y el monitoreo de cambios de Active Directory sean bastante fáciles.

Además de Active Directory, ManageEngine AD360 se puede integrar con otros componentes como el servidor de Microsoft Exchange y Office 365 para auditar los permisos de usuario y todas las demás funciones que se pueden hacer en AD, como monitorear las actividades de inicio de sesión. Los datos recopilados se pueden usar para crear informes que ayudarán a comunicarse con otros miembros del equipo y también probarán el cumplimiento de las regulaciones de TI como SOX y HIPAA.

Las funcionalidades de AD360 no se limitan solo a los entornos locales, también se aplican a los entornos híbridos y en la nube.

ManageEngine AD360

Esta herramienta le proporciona una forma sencilla de crear, modificar y eliminar cuentas y buzones de correo para varios usuarios en los distintos componentes. Ya tiene plantillas de creación de usuarios personalizables y le permite importar datos desde formatos de archivo CSV para crear cuentas de usuario de forma masiva. Este es el punto donde te digo que esta herramienta te permite ver y administrar los derechos de acceso de todos los usuarios de tu entorno.

Luego, hay una característica que no encontrará en ninguna de las otras herramientas. AD360 se puede utilizar como una puerta de enlace central para todas sus aplicaciones empresariales, como G-Suite y Salesforce. Todo lo que necesita es un inicio de sesión único y no se le pedirá que ingrese otro conjunto de nombre de usuario o contraseña.

Y la otra buena noticia es que ARM tiene administración de contraseñas de autoservicio. Es una función útil que permite a los usuarios restablecer sus contraseñas sin tener que llamar a la mesa de ayuda. En consecuencia, termina ahorrando tiempo y dinero que puede utilizarse para impulsar la productividad.

ManageEngine AD360 es un software que reducirá significativamente su trabajo como administrador de sistemas al automatizar las diversas actividades involucradas en la gestión de derechos de acceso. Y la mejor parte es que le permite configurar reglas de flujo de trabajo que actuarán como la línea base para las tareas automatizadas. Solo se ejecutarán las actividades que se adhieran a las reglas.

4. Monitor de Active Directory de PRTG

PRTG es un monitor de red con todas las funciones que funciona con el principio de los sensores. Tiene un sensor para monitorear cada aspecto de su red, pero por ahora, nos centraremos en el sensor de Active Directory que le permite administrar los derechos de acceso de los usuarios en su AD. Y como ya puede deducir, esta herramienta solo se puede utilizar en un entorno de Windows.

La replicación de datos en el AD a veces debido a varias sincronizaciones fallidas es un gran desafío cuando se trata de la administración de acceso. Interfiere con la autenticación y el acceso a los recursos. Sin embargo, es uno de los principales problemas que el monitor AD de PRTG intenta combatir. Esto es evidente a través de la inclusión de un sensor de error de replicación que monitorea hasta 8 parámetros diferentes y le notifica si hay algún error.

Monitor de Active Directory de PRTG

La herramienta también es bastante útil para realizar un seguimiento de la actividad del usuario en el AD. Puede ver usuarios conectados / desconectados, cuentas desactivadas y también grupos de monitoreo. Podrá saber el número de usuarios en cada grupo y recibir alertas cuando cambie el número.

La versión gratuita de PRTG Monitor le permite utilizar 100 sensores. Sin embargo, puede aprovechar su prueba de 30 días que le brinda acceso a todas las funciones del Monitor de rendimiento.

Desafortunadamente, por muy buena que sea para auditar su Active Directory, esta herramienta tiene una desventaja, no tiene capacidades de escritura. Por lo tanto, no puede editar los derechos ni modificar las cuentas. Sin embargo, se puede utilizar junto con otras herramientas para infundirle capacidades de edición.

5. STEALTHbits

Probar ahora

Probar ahora STEALTHbits es otro software creado para proteger específicamente sus datos. Es más flexible que las otras herramientas de nuestra lista con la capacidad de monitorear sistemas Unix y Linux. Para los usuarios de Windows, puede integrarlo con Active Directory, el servidor Exchange, el servidor de archivos y los servidores SQL.

STEALTHbits le brinda visibilidad completa de su AD donde se almacenan la mayoría de las credenciales y le permite no solo analizar repositorios de datos estructurados y no estructurados, sino también administrarlos y protegerlos. Luego produce datos procesables que se pueden utilizar para reducir las posibilidades de una violación de datos. Además, puede generar informes a partir de estos datos que se pueden utilizar como evidencia del cumplimiento de múltiples regulaciones de TI como SOX, HIPAA, FISMA e ITAR.

STEALTHbits

STEALTHbits le permite administrar el acceso a los datos modificando los permisos de usuario y haciendo cumplir otras políticas de seguridad. Y como se esperaba, siempre le notificará cada vez que detecte una amenaza.

Pero una característica que realmente me gustó de STEALTHbit es la capacidad de retroceder y recuperarse de cambios que pueden haber resultado en un cambio en los archivos del sistema. Le ahorra mucho tiempo que se habría utilizado para dar marcha atrás para encontrar el problema. O puede usar la función de limpieza de AD que eliminará objetos obsoletos, condiciones tóxicas y cuentas inactivas.

Y, por supuesto, la automatización también es una parte importante de esta herramienta. Puede utilizarlo para realizar las diversas operaciones que consumen mucho tiempo y que, de lo contrario, deberían realizarse manualmente. Lo cual no solo es efectivo en el tiempo, sino también una excelente manera de aumentar la productividad.