Microsoft Edge

Microsoft Windows 7 e Internet Explorer pueden haber salido oficialmente de la ventana de soporte gratuito, pero las plataformas continúan recibiendo parches para vulnerabilidades de seguridad críticas que siguen apareciendo. La compañía acaba de enviar un parche de seguridad para proteger las PC de un error del motor JavaScript explotado activamente. La falla de seguridad puede potencialmente permitir que un atacante remoto ejecute código arbitrario en el contexto del usuario actual.

Microsoft ha enviado un parche de seguridad importante no solo para el sistema operativo Windows 7, sino también para múltiples versiones de Internet Explorer. Mientras que Windows 7 fue reemplazado durante mucho tiempo por Windows 8 y por Windows 10, IE fue reemplazado por Microsoft Edge. A pesar de que las dos plataformas están oficialmente fuera del alcance del soporte gratuito , Microsoft ha estado haciendo excepciones de forma rutinaria y enviando parches para conectar lagunas de seguridad que pueden ser potencialmente explotadas para tomar control administrativo o ejecutar código de forma remota.

Microsoft lanza actualización de seguridad para Windows 7 debido a una grave vulnerabilidad de IE

Tanto los navegadores Windows 7 como los navegadores IE dejaron de ser compatibles el mes pasado, pero debido a la última vulnerabilidad grave de IE, Microsoft decidió proporcionar parches de seguridad para el sistema Windows 7 nuevamente. Después de dis .. pic.twitter.com/oCKGuMYrW3

- EMPRESA DE PRUEBAS UNDERCODE (@UnderCodeTC) 21 de febrero de 2020

Microsoft parchea un error de seguridad nuevo y activamente explotado en IE en el sistema operativo Windows 7:

Un recién descubierto y error de seguridad explotado activamente ha sido parcheado con éxito por Microsoft. La vulnerabilidad de seguridad, etiquetado oficialmente como CVE-2020-0674 estaba siendo explotado en la naturaleza. Microsoft ha ofrecido más detalles sobre la falla. La descripción oficial de CVE-2020-0674 dice lo siguiente:

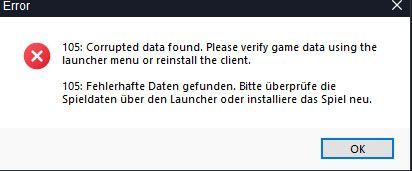

Existe una vulnerabilidad de ejecución remota de código en la forma en que el motor de secuencias de comandos maneja los objetos en la memoria en Internet Explorer. La vulnerabilidad podría dañar la memoria de tal manera que un atacante podría ejecutar código arbitrario en el contexto del usuario actual. Un atacante que aproveche con éxito la vulnerabilidad podría obtener los mismos derechos de usuario que el usuario actual. Si el usuario actual ha iniciado sesión con derechos de usuario administrativo, un atacante que aproveche con éxito la vulnerabilidad podría tomar el control de un sistema afectado. Un atacante podría instalar programas; ver, cambiar o eliminar datos; o cree nuevas cuentas con derechos de usuario completos.

En un escenario de ataque basado en la web, un atacante podría alojar un sitio web especialmente diseñado para aprovechar la vulnerabilidad a través de Internet Explorer y luego convencer al usuario de que visite el sitio web. Un atacante también podría incrustar un control ActiveX marcado como 'seguro para la inicialización' en una aplicación o documento de Microsoft Office que aloja el motor de procesamiento de IE. El atacante también podría aprovechar los sitios web comprometidos y los sitios web que aceptan o alojan contenido o anuncios proporcionados por el usuario. Estos sitios web podrían contener contenido especialmente diseñado que podría aprovechar la vulnerabilidad.

La actualización de seguridad corrige la vulnerabilidad al modificar la forma en que el motor de secuencias de comandos maneja los objetos en la memoria.

Nuevo error de IE explotado activamente obliga a Microsoft a parchear Windows 7 nuevamente

Antecedentes: https://t.co/jWZqIwd1sd

Fuente: https://t.co/AJ8jXwFDXA

- Noticias de tecnología de CK (@CKsTechNews) 21 de febrero de 2020

¿Cómo deben protegerse los usuarios de Windows 7 e Internet Explorer de la vulnerabilidad de seguridad recientemente descubierta?

La falla de seguridad recién descubierta en Internet Explorer es sorprendentemente fácil de ejecutar. El exploit se puede activar a través de cualquier aplicación que pueda alojar HTML, como un documento o PDF. Aunque los usuarios de Windows 7 e IE son los más vulnerables, incluso los usuarios de Windows 8.1 y Windows 10 están siendo atacados. Además de estas versiones del sistema operativo Windows, Microsoft está lanzando un parche para Windows Server 2008, 2012 y 2019.

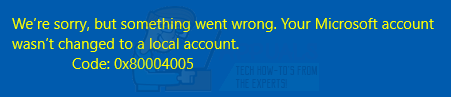

Es muy probable que Microsoft haya publicado una actualización de parche de seguridad no opcional para abordar la vulnerabilidad de seguridad. Además, Microsoft ha estado instando encarecidamente a todos los usuarios del sistema operativo Windows 7 y Windows 8.1 a actualizar a Windows 10. La compañía todavía ha permitido la opción de actualización gratuita a Windows 10.

Microsoft tiene ofreció parches de seguridad para tales plataformas no compatibles en el pasado. Además, la compañía ofrece el programa Extended Security Update o ESU. Sin embargo, se recomienda encarecidamente actualizar a Windows 10 lo antes posible.

Etiquetas explorador de Internet Microsoft Ventanas ventanas 10 Windows 7