Servicio de pasaportes de Telegram. UnderSpy

Justo cuando la noticia del servicio Passport de Telegram llegó a los quioscos, el director de seguridad de productos en Virgil Security, Inc. , Alexey Ermishkin. Ermishkin arrojó luz sobre 'varias fallas clave' en la seguridad del Passport destacando el cifrado y la protección por contraseña mediante un algoritmo de hash SHA-512 débil. Esta fuerte crítica no fue una sorpresa ya que Virgil Security se especializa en cifrado de extremo a extremo con su mensajería cifrada de extremo a extremo de Twilio y sus soluciones de contraseñas a prueba de violaciones Pythia y BrainKey.

Telegram, una empresa conocida por su plataforma de mensajería altamente encriptada y autodestructible, anunció recientemente el lanzamiento de su nuevo servicio Telegram Passport, que permite a los usuarios almacenar todos sus documentos de identificación, así como importantes declaraciones de viaje / financieras y licencias en un solo lugar digitalmente. . La aplicación está diseñada para almacenar esta información de forma segura y luego suministrarla a aplicaciones y servicios de terceros, como carteras criptográficas, a discreción del usuario.

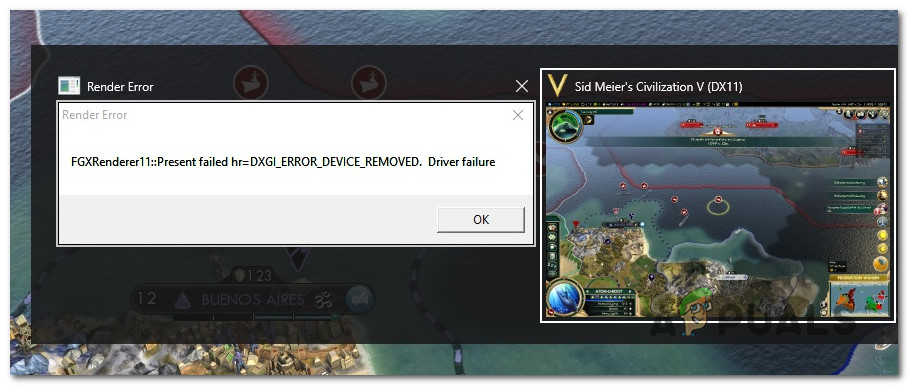

En la crítica publicada en el sitio web de Virgil Security, Ermishkin marcó la pauta de inmediato al afirmar que 'la seguridad de Passport decepciona de varias maneras clave'. Explicó que la mayor preocupación giraba en torno al método de protección con contraseña de Passport, que era defectuoso en las tres formas de su proceso: encriptar datos con una contraseña, generar una clave de encriptación de datos y encriptar datos y subirlos a la nube.

El algoritmo de hash utilizado por Passport es SHA-512, un 'algoritmo que no está diseñado para hash de contraseñas'. El informe cita que LivingSocial comprometió 50 millones de contraseñas en 2013 con SHA-1 y LinkedIn comprometieron 8 millones de contraseñas en 2012 de la misma manera. A pesar del proceso de salazón en el código, este mecanismo deja las contraseñas vulnerables y, según el informe, 1.5 mil millones de hashes SHA-512 se puede realizar cada segundo en GPU de nivel superior. Este es un ataque que puede ser llevado a cabo fácilmente por una pequeña granja minera de criptomonedas.

Telegram no ha incluido SCrypt, BCrypt, Argon 2 o similares en su proceso de cifrado de contraseña. Estas técnicas de endurecimiento no fueron utilizadas por LivingSocial ni LinkedIn, quienes sufrieron a manos de atacantes que robaron millones de sus contraseñas. La falta de métodos de protección como los mencionados anteriormente, así como los de Pythia o BrainKey utilizados por Virgil Security, previene las vulnerabilidades de ataques de fuerza bruta en los sistemas de contraseñas, pero desafortunadamente Passport no parece tener nada de esto.

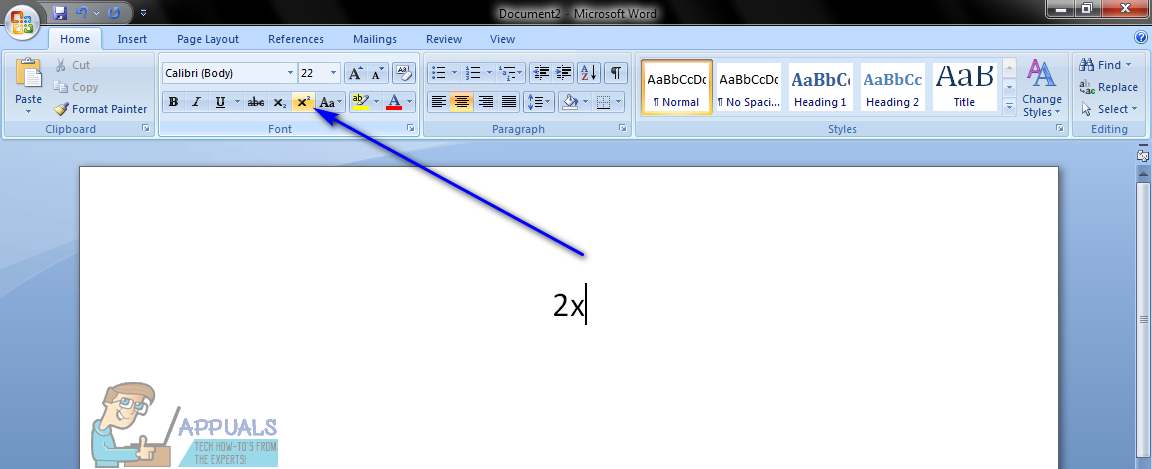

Además de esta vulnerabilidad de la etapa inicial, el proceso que utiliza Passport para generar su clave de cifrado utiliza el método inventado por la propia empresa de aleatorizar el primer byte de una matriz aleatoria de modo que la suma sea 0 mod 239. Este método es mucho más rápido de descifrar como a diferencia de los métodos de cifrado del código de autenticación de mensajes hash (HMAC) y el cifrado autenticado con datos asociados (AEAD) que Telegram decidió no emplear.

Como lo explicó Ermishkin, un atacante de fuerza bruta solo debe calcular SHA-512 usando salt para la siguiente contraseña, descifrar la clave intermedia (AES-NI), encontrar la suma coincidente que es 0 mod 239, encontrar la clave de descifrado de datos usando SHA- 512 como se hizo inicialmente, y verifique el descifrado de los datos intentando que el primer segmento verifique su primer byte de relleno.

Ermishkin plantea estas fallas de seguridad para generar conciencia sobre la amenaza real que representa el compromiso de un pasaporte totalmente confidencial. Hace años, las grandes corporaciones vieron pérdidas de contraseñas y fallas en sus sistemas. Unos años después y con un servicio que es más valioso en juego, los métodos actuales de Telegram de protección con contraseña para su Pasaporte no son suficientes para mantener seguros los datos de sus usuarios.