El ataque de intercambio de SIM

En el mundo actual de la modernización y la tecnología, nuestras vidas se han digitalizado por completo, es decir, dependemos de dispositivos electrónicos para realizar cada actividad. De hecho, este gran avance nos ha reconfortado mucho pero, del mismo lado, también ha planteado un mayor riesgo para nuestra privacidad. Cuanta más información entreguemos a diferentes plataformas en línea por el supuesto motivo para protegerla, más vulnerable y expuesta se vuelve. En este estado de cosas, los atacantes, los malos, los piratas informáticos o como usted los llame, encuentran oportunidades de oro de irrumpir en sus vidas personales al robar su información importante y luego molestarlo con sus propias tácticas de chantaje.

Cada día que pasa, los ciberdelincuentes encuentran nuevas formas de secuestrar sus datos personales y, lamentablemente, las medidas que tomamos para proteger nuestra privacidad no son suficientes. Una de esas actividades maliciosas se conoce como Ataque de intercambio de SIM que está creciendo muy rápidamente en estos días dejando a sus víctimas con la única opción de lamentarse por su descuido. En este artículo trataremos de profundizar en el conocimiento de este ataque y también aprenderemos algunas medidas de protección con las que podremos evitar ser víctimas de este ataque.

Ataque de intercambio de SIM

¿Qué es un ataque de intercambio de SIM?

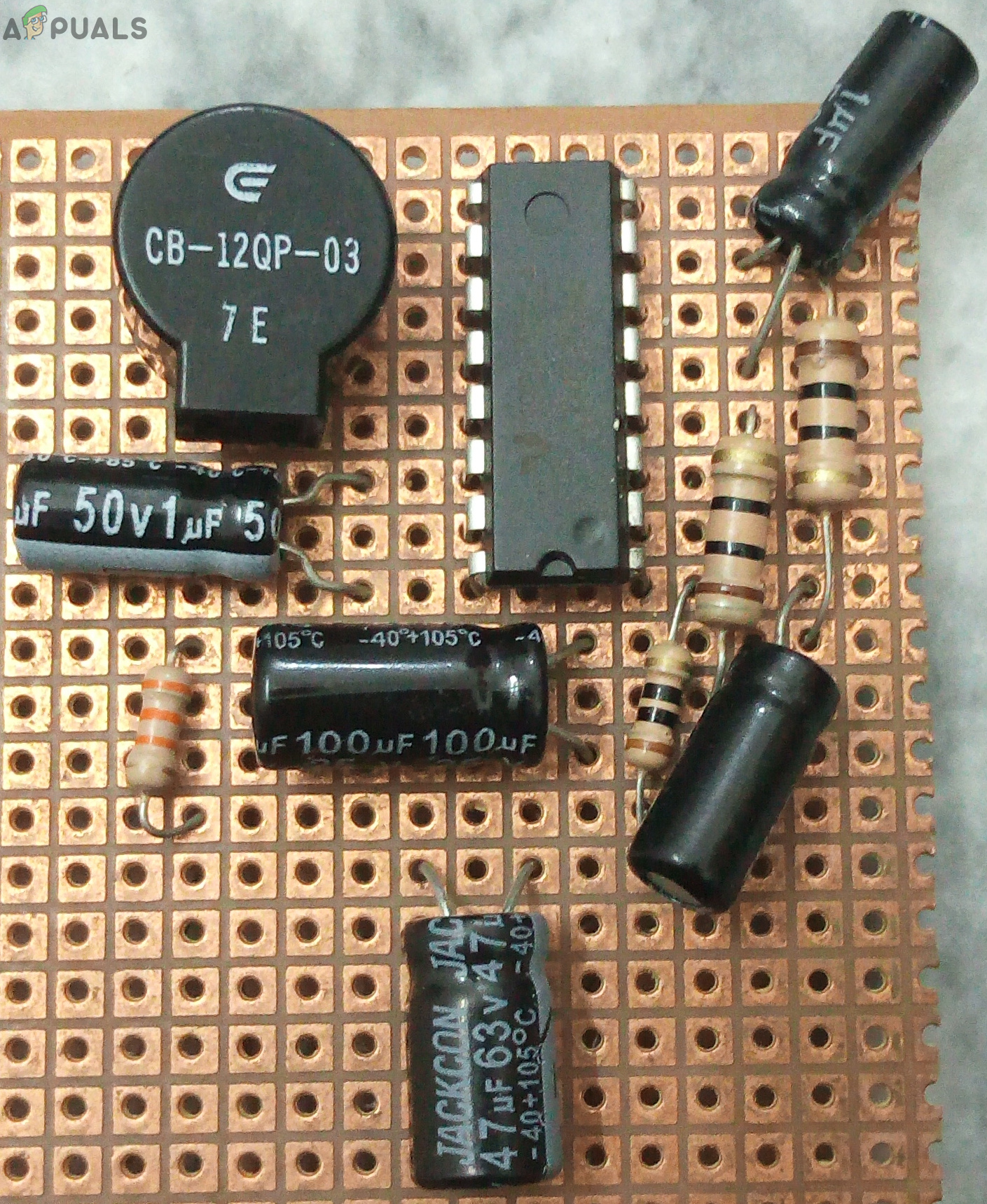

A Cambio de SIM El ataque es una forma de El robo de identidad ataque en el que un pirata informático finge ser usted frente a su proveedor de red celular y falsifica una historia como 'Perdí mi teléfono móvil en alguna parte o me lo robaron, etc.' y luego le pide a su proveedor de red celular que le emita otra SIM con su número. Este ataque también se conoce como Intercepción de SIM ataque. Ahora surge la pregunta de cómo alguien puede asegurarle a un agente de atención al cliente que él es el verdadero propietario de cualquier número, asumiendo que los proveedores de redes celulares suelen tener procedimientos de seguridad muy estrictos.

Bueno, estos procedimientos de seguridad están desactualizados o ya no son suficientes para defenderte del ataque SIM Swap. Las preguntas que generalmente te hace un agente de atención al cliente antes de enviarte otro sim con el mismo número son: '¿Cuál es tu nombre completo?', '¿Cuál es tu número CNIC?', '¿Cuál es el nombre de tu madre?', '¿Qué ¿Cuál es su número de móvil? ”,“ ¿Cuál es su dirección de correo electrónico? ” etc., y la gente asume que estas preguntas son suficientes para reconocer identidades reales y falsas. Sin embargo, ya no es cierto debido a la ingeniería social.

¿Qué es la Ingeniería Social?

Ingeniería social se define como el acto de recopilar la mayor cantidad de datos de una persona a través de todas las plataformas de redes sociales que utiliza dicha persona. Esto se puede hacer simplemente enviando mensajes falsos y correos electrónicos que soliciten sus datos personales. Los piratas informáticos hacen exactamente lo mismo porque la mayoría de la gente en estos días es habitual exponer toda su vida en las redes sociales. Ya no queda nada como el secreto o la privacidad. Como resultado de este descuido, las violaciones de la privacidad son muy comunes en estos días. Los piratas informáticos pueden recopilar fácilmente toda la información de estas plataformas que necesitan para hacer que un agente de atención al cliente crea que son usuarios legítimos. Lo peor es que el hacker ni siquiera necesita robar físicamente su móvil o sim, sino que simplemente puede obtener todos los detalles necesarios a través de la ingeniería social.

Así que ahora te estarás preguntando ¿de qué le serviría a un pirata informático obtener tu número? Quiero decir, considerando el hecho de que los sims móviles están disponibles a un precio tan asequible en estos días que cualquiera puede obtener un nuevo sim cuando quiera, entonces ¿por qué robar el número de otra persona? Bueno, la respuesta a esta pregunta es demasiado compleja y engañosa. Y lo más triste y extraño es que, independientemente de las medidas que tomemos para proteger nuestra privacidad, terminan siendo la causa principal de un problema aún mayor.

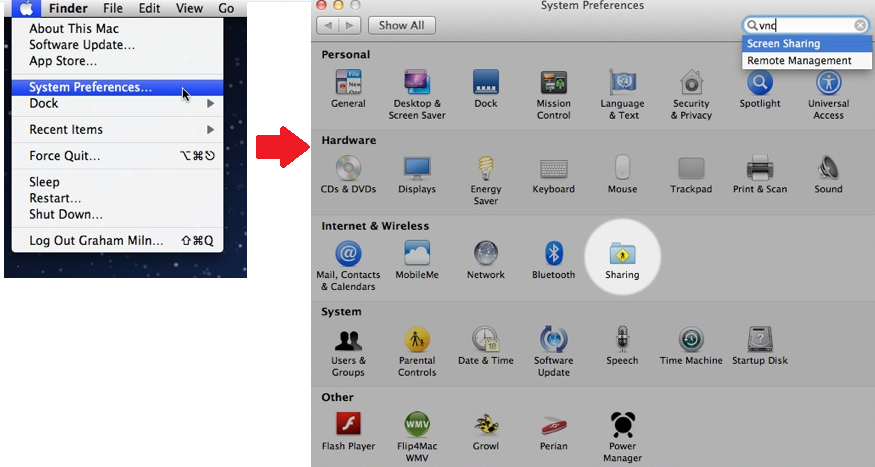

Hubo un momento en que la mayoría de las plataformas de redes sociales decidieron que debía haber una capa adicional de seguridad además de permitir que el usuario iniciara sesión con su ID de usuario y contraseña. Siguieron pensando en alguna otra credencial que deberían establecer como una opción de recuperación de cuenta y, desafortunadamente, la mayoría de ellos terminaron haciendo sus números de teléfono móvil como un medio para recuperar sus cuentas. Significa que la mayoría de las plataformas de redes sociales ahora le pedirán su número de teléfono celular para que cuando pierda el acceso a sus cuentas, pueda recuperarlo simplemente ingresando una contraseña que se envía a su teléfono móvil por la red social y Como era de esperar, la mayoría de nosotros lo consideramos muy conveniente.

Números móviles y direcciones de correo electrónico que se utilizan en exceso para recuperar cuentas

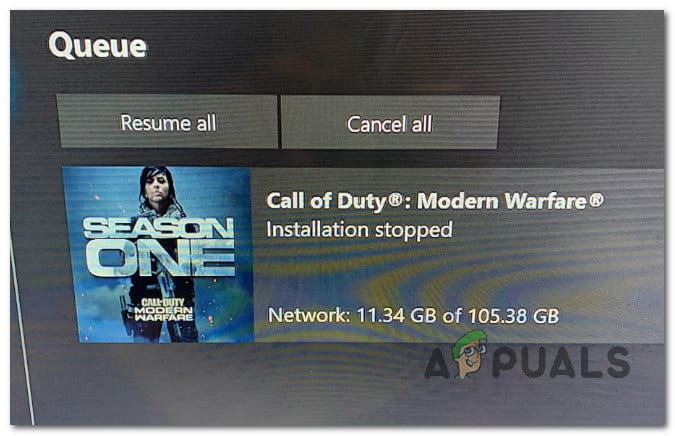

Sin embargo, debido a que regalamos nuestros números móviles personales a estas plataformas de redes sociales, hemos arriesgado mucho nuestras vidas. Una vez que se convierte en víctima de un ataque de intercambio de SIM, su teléfono celular se vuelve completamente inútil porque ya no puede usarlo para hacer o recibir llamadas, enviar o recibir mensajes o incluso iniciar sesión en cualquiera de esas cuentas que requerían su número de teléfono. Este no es el final de las secuelas de este ataque, sino que es solo el comienzo. El hacker ahora puede acceder fácilmente a sus cuentas bancarias o cualquier otra cuenta que envíe Contraseñas de un solo uso ( OTP ) a sus teléfonos móviles porque ahora estas contraseñas se enviarán al móvil del hacker.

Además, estos piratas informáticos también pueden abrir cuentas bancarias falsas en su número de teléfono móvil y luego usarlas para transacciones ilegales. Si estos fraudes son detectados alguna vez, es posible que las autoridades administrativas superiores aún no puedan atrapar al verdadero culpable porque, de alguna manera, usted parece ser el culpable solo porque su información personal compuesta se utiliza en estos fraudes. El ataque SIM Swap ha provocado una pérdida de un millón de dólares a distintas personas desde que se inventó.

Consecuencias devastadoras de un ataque de intercambio de SIM

¿Cómo puedes protegerte de un Sim Swap Attack?

A estas alturas, todos hemos entendido muy bien lo devastador que puede ser un ataque de intercambio de SIM si alguna vez nos convertimos en víctimas de él. Precisamente por eso la gente dice que 'es mejor prevenir que curar'. Así que aquí enumeramos algunas de las medidas de precaución que puede tomar para protegerse contra este ataque destructivo.

- Lo primero y más importante que debemos aprender es DIGA NO A LA PUBLICIDAD DE SUS VIDAS EN PÚBLICO . Esto incluye todas las historias de Facebook, Instagram, WhatsApp que publicamos descuidadamente, independientemente de sus consecuencias. Son un muy buen medio para revelar su vida personal.

- Evite dar sus números de teléfono y direcciones de correo electrónico innecesariamente a las plataformas que no los requieren en primer lugar.

- SALGA DE SUS ZONAS DE CONFORT . Con esta declaración, quiero señalar un hábito muy común de las personas en estos días, es decir, configuran las mismas contraseñas para todas sus cuentas solo para su conveniencia. ¿Sabes lo dañino que puede ser? Claramente significa que si alguna de sus cuentas es atacada, todas las cuentas vinculadas fácilmente serán presa de este ataque.

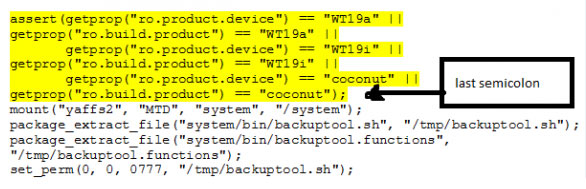

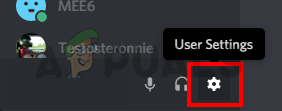

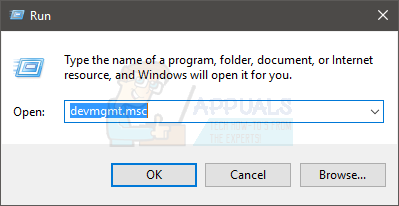

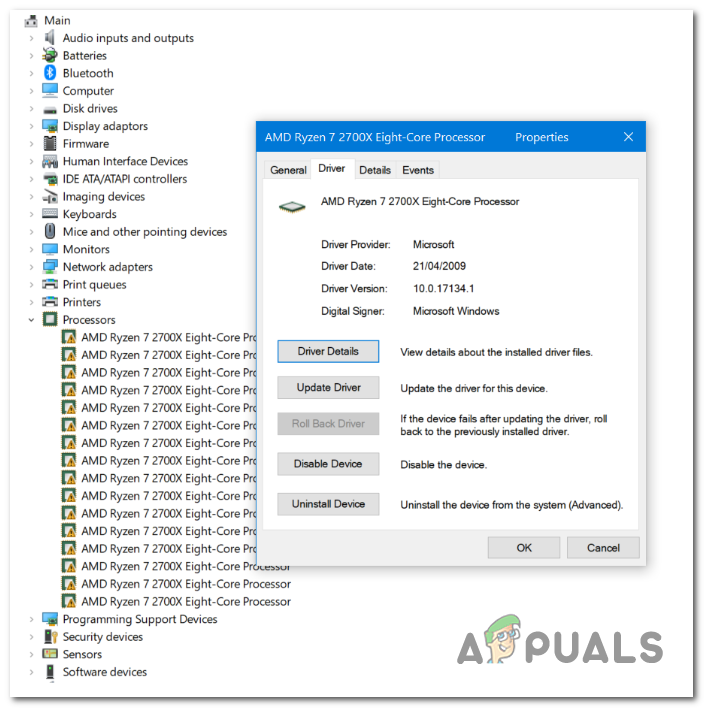

- Cambie inmediatamente a Autenticación de 2 factores métodos distintos de la simple autenticación basada en números móviles.

La autenticación de 2 factores basada en SMS no es suficiente

- Deje de cargar los archivos de texto que contienen sus contraseñas al almacenamiento en la nube porque si su cuenta de almacenamiento en la nube se ve comprometida, estará condenado.

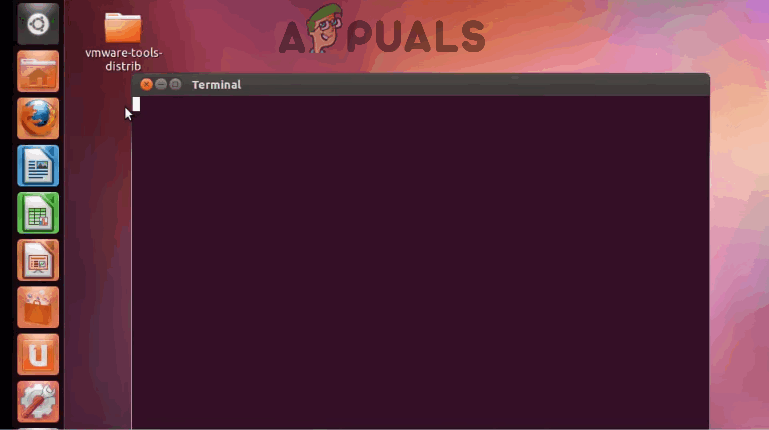

- Para conversaciones privadas, use aplicaciones de mensajería que no sean SMS porque los SMS no están protegidos por cifrado de extremo a extremo.

Utilice aplicaciones de mensajería que ofrecen cifrado de extremo a extremo

- Intente configurar un ALFILER para activar su SIM si tiene la opción de hacerlo porque evitará que un pirata informático use su número incluso si obtiene una nueva SIM emitida con el mismo número.

- Por último, pero no menos importante, tan pronto como descubra que está siendo atacado por un ataque de intercambio de SIM al notar cualquier comportamiento inusual de su teléfono celular o al recibir mensajes de correo electrónico de su proveedor de red celular de que se ha emitido una nueva SIM en su número, inmediatamente comuníquese con su proveedor de red celular para informar sobre el problema para que puedan bloquear su SIM lo antes posible e intentar descubrir al culpable. Además, comuníquele esto a su banco y pídale que no realice ninguna transacción en su nombre hasta que se resuelva este problema. Esto posiblemente puede salvarlo de una pérdida importante.