DrainerBot

¿La batería de su teléfono Android es inusualmente baja con frecuencia? ¿O está usando notablemente más datos de los que solía usar? Esto podría significar que es víctima de DrainerBot. DrainerBot es una gran operación de fraude que se está dispersando a través de las aplicaciones de Google Play Store. Las aplicaciones que incluían el código 'DrainerBot' se han descargado colectivamente más de 10 millones de veces, concluyeron los investigadores el miércoles.

DrainerBot

Las revelaciones sobre DrainerBot provienen de equipos bajo el negocio de seguimiento de anuncios Foso y equipo de infraestructura de internet Hombre . Comenzaron a investigar después de detectar un aumento en la actividad de navegación de las aplicaciones de Android. Según ellos, el código de DrainerBot se distribuyó a través de un SDK infectado integrado en 'Cientos de aplicaciones y juegos populares de Android para consumidores'.

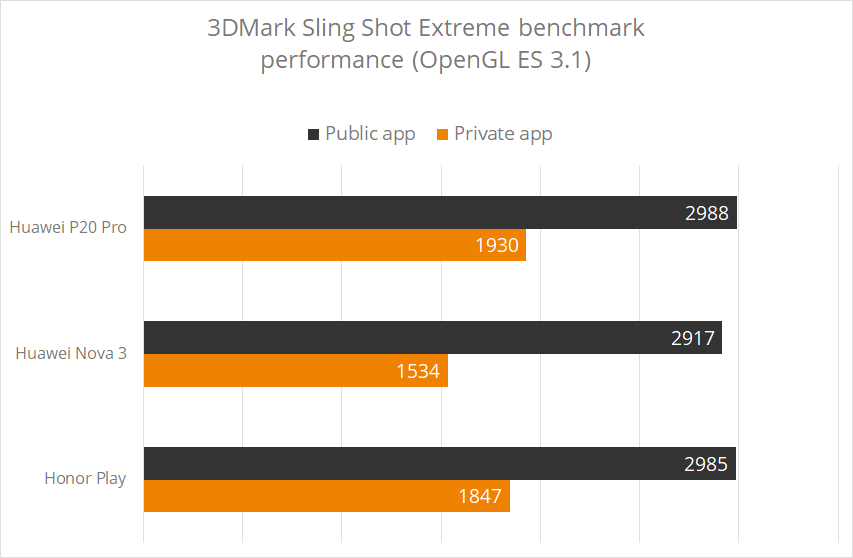

Varios tipos de aplicaciones incluyeron el código. Desde aplicaciones de maquillaje y belleza hasta aplicaciones de juegos móviles. Estos incluyeron la aplicación de belleza de realidad aumentada Perfect365, Draw Clash of Clans para dibujar personajes del juego, la aplicación de música Touch 'n' Beat y más. Oracle afirma que estas aplicaciones se han descargado más de 10 millones en conjunto. Las aplicaciones descargaron en secreto anuncios de video ocultos. Esto llevó a que los teléfonos consumieran hasta 10 GB por mes de ancho de banda. Si bien los videos no son visibles, las descargas generan ingresos publicitarios fraudulentos cada vez que un dispositivo de usuario final legítimo parece ver un video mientras visita un sitio de un editor falso pero legítimo. Esto conduce a una gran pérdida de batería, incluso si el teléfono está en modo de reposo o está inactivo, el código continúa ejecutándose en segundo plano.

Eric Roza, vicepresidente senior y gerente general de Oracle Data Cloud declaró: 'DrainerBot es una de las primeras operaciones importantes de fraude publicitario que causa un daño financiero claro y directo a los consumidores'. y continuó diciendo, 'DrainerBot es una de las primeras operaciones importantes de fraude publicitario que causa un daño financiero claro y directo a los consumidores'.

Tapcore

Oracle afirmó que el código parecía estar distribuido por la firma holandesa Tapcore. Debido a las falsas afirmaciones de la empresa de estar involucrada en la detección y lucha contra el fraude publicitario. Tapcore negó cualquier conocimiento de Drainerbot afirmando que era “Extremadamente sorprendido y alarmado por las acusaciones e intento de conectar a la empresa” con DrainerBot. Puede leer más en el informe detallado publicado por The Register aquí .

Desde que Oracle publicó este informe. Google ha iniciado su propia investigación y ha comenzado a eliminar las aplicaciones que contenían el código. Puede verificar si su teléfono está infectado o no aquí .

Etiquetas android