La industria de la tecnología está luchando para corregir (o al menos mitigar) las dos nuevas vulnerabilidades descubiertas por los investigadores de seguridad a fines de 2017. Fusión de un reactor y Espectro están en los titulares de todo el mundo, y por una buena razón: las dos fallas afectan a casi todos los dispositivos con procesador Intel, AMD o ARM fabricados en los últimos 20 años.

Estas vulnerabilidades pueden afectar a teléfonos inteligentes, computadoras de escritorio, computadoras portátiles, servidores en la nube y la lista continúa. Tenga en cuenta que este no es un problema exclusivo de Microsoft; todos los demás proveedores de sistemas operativos se ven afectados.

¿Qué son Meltdown y Spectre?

Apodado Fusión de un reactor y Espectro , las dos vulnerabilidades hacen posible que un atacante explote fallas críticas en los procesadores modernos para obtener acceso a la memoria del kernel protegida . Con el conjunto de habilidades adecuado, un hacker teóricamente podría explotarlas para comprometer la memoria privilegiada de un procesador y ejecutar un código malicioso para acceder a contenido de memoria extremadamente sensible. Este contenido de la memoria puede contener contraseñas, pulsaciones de teclas, datos personales y otra información valiosa.

Este conjunto de vulnerabilidades muestra que es posible eludir aislamiento del espacio de direcciones - la base de la integridad del procesador desde 1980. Hasta ahora, aislamiento del espacio de direcciones fue considerado como un mecanismo de aislamiento seguro entre las aplicaciones de usuario y el sistema operativo y entre dos aplicaciones.

Todas las CPU modernas utilizan una serie de procesos básicos para ayudar a acelerar las solicitudes. Fusión de un reactor y Espectro aproveche el tiempo de varias instrucciones para extraer información confidencial o personal. Si bien los expertos en seguridad determinaron que Spectre es más difícil de explotar que Meltdown, parece que puede hacer mucho más daño que Meltdown.

¿Cómo te afecta?

Mientras Fusión de un reactor evita el aislamiento entre las aplicaciones de usuario y el sistema operativo, Espectro rompe el aislamiento entre dos aplicaciones diferentes. Quizás lo más preocupante de Spectre es que los piratas informáticos ya no necesitan encontrar una vulnerabilidad dentro del programa; en teoría, es posible engañar a los programas que siguen las mejores prácticas para que filtren información confidencial, incluso si tienen una tienda de seguridad sólida.

Si fuéramos totalmente pesimistas sobre la amenaza a la seguridad, ninguna aplicación puede considerarse 100% segura. Aunque no ha habido ataques confirmados que hagan uso de Spectre y Meltdown, es probable que los piratas de sombrero negro ya estén contemplando cómo poner sus manos en sus datos explotando estas vulnerabilidades.

Parches de seguridad

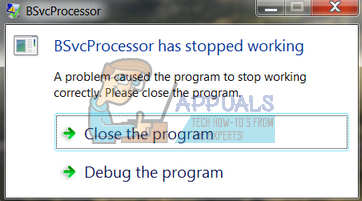

Desafortunadamente, esta es una falla de seguridad a nivel de chip que no se puede solucionar por completo con una actualización de software. Debido a que requiere una modificación del kernel del sistema operativo, la única solución permanente que eliminará las infracciones por completo es un rediseño de la arquitectura (en otras palabras, reemplazar la CPU). Esto ha dejado a los grandes actores de la industria tecnológica con pocas opciones. Dado que no pueden reemplazar la CPU de todos los dispositivos lanzados anteriormente, su mejor esperanza es mitigar el riesgo tanto como sea posible mediante parches de seguridad.

Todos los proveedores de sistemas operativos han lanzado (o van a publicar) parches de seguridad para abordar las fallas. Sin embargo, la solución tiene un precio: se espera que los parches de seguridad ralenticen todos los dispositivos afectados entre un 5 y un 30 por ciento debido a cambios fundamentales en la forma en que el kernel del sistema operativo maneja la memoria.

Es raro que todos los grandes actores se reúnan en un intento de corregir estos defectos, pero también es un buen indicador de la gravedad del problema. Sin entrar en pánico demasiado, es una buena práctica estar atento a las actualizaciones de seguridad y asegurarse de ofrecer a su dispositivo la mejor protección posible contra estas vulnerabilidades. Para ayudarlo en esta búsqueda, hemos compilado una lista de correcciones contra las dos fallas de seguridad.

Cómo protegerse contra las fallas de seguridad de la CPU Meltdown y Spectre

A continuación, encontrará una lista de formas de protegerse contra las vulnerabilidades Meltdown y Spectre. La guía se divide en una serie de subtítulos con la gama más popular de dispositivos afectados por estas vulnerabilidades. Siga la guía correspondiente a su dispositivo y asegúrese de volver a visitar este vínculo, ya que actualizaremos el artículo con nuevas correcciones a medida que se publiquen.

Nota: Tenga en cuenta que los pasos a continuación son en gran medida efectivos contra Meltdown, que es la amenaza más inmediata para las dos fallas de seguridad. Spectre sigue siendo un gran desconocido, pero los investigadores de seguridad lo están colocando en segundo lugar en su lista porque es mucho más difícil de explotar que Meltdown.

Cómo corregir fallas de seguridad de Spectre y Meltdown en Windows

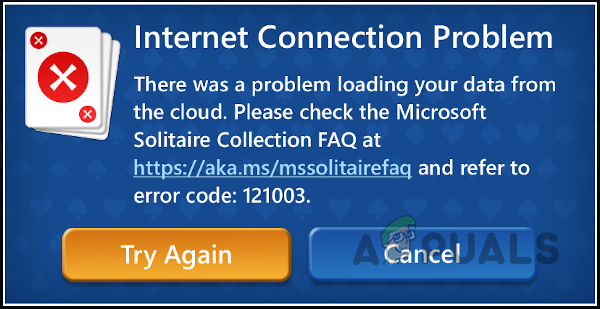

Hay tres requisitos principales que deben cumplirse para garantizar la máxima protección contra las nuevas fallas de seguridad en Windows: actualización del sistema operativo, actualización del navegador y actualización del firmware. Desde el punto de vista del usuario promedio de Windows, lo mejor que puede hacer ahora es asegurarse de tener la última actualización de Windows 10 y asegurarse de navegar por la web desde un navegador web parcheado.

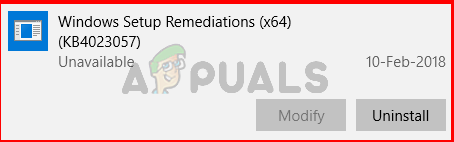

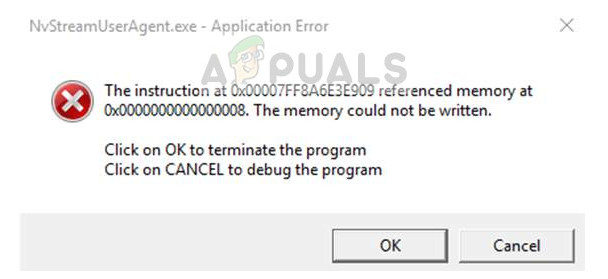

Microsoft ya ha emitido un parche de seguridad de emergencia a través de WU (Actualizacion de Windows). Sin embargo, parece que la actualización no es visible en algunas PC debido a las suites antivirus de terceros que impiden cambios en el kernel. Los expertos en seguridad están trabajando en una lista de programas antivirus compatibles, pero las cosas están fragmentadas, por decir lo menos.

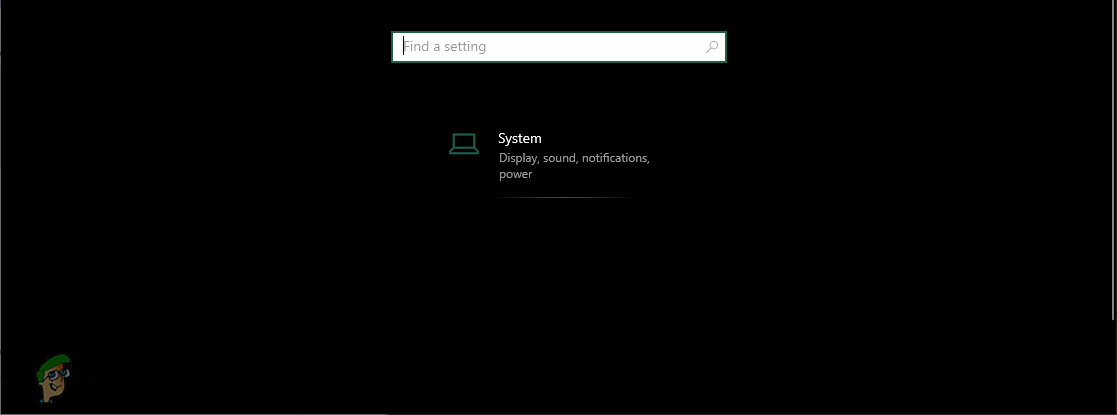

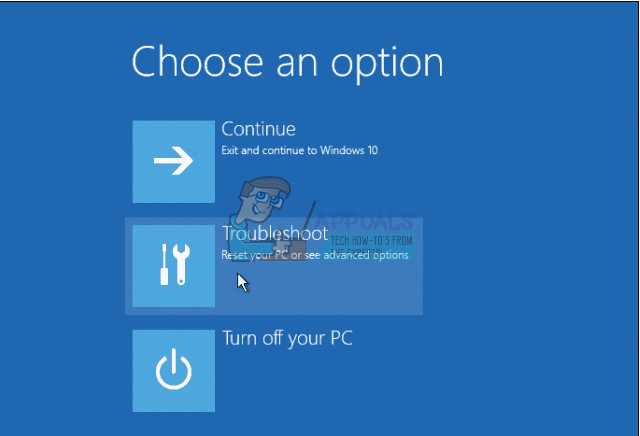

Si no se le ha solicitado que actualice automáticamente, abra una ventana Ejecutar ( Tecla de Windows + R ), tipo ' actualización de control ' y golpea Entrar . En el actualizacion de Windows pantalla, haga clic en Buscar actualizaciones e instale la nueva actualización de seguridad si se le solicita.

Microsoft también ha proporcionado enlaces de descarga manual para abordar este problema para Windows 7, Windows 8.1 y Windows 10:

- Windows 7 SP1

- Windows 8.1

- Windows 10

Nota: Los enlaces anteriores contienen varios paquetes de actualización de acuerdo con varias arquitecturas de CPU. Descargue un parche aplicable a la configuración de su PC.

Sin embargo, proteger su PC con Windows contra Spectre y Meltdown es un poco más complicado que descargar un parche de seguridad de Microsoft. La segunda línea de defensa son los parches de seguridad para el navegador web que utiliza.

- Firefox ya incluye una solución a partir de la versión 57.

- Edge e Internet Explorer para Windows 10 ya han recibido parches de seguridad destinados a protegerse contra estas vulnerabilidades.

- Cromo ha anunciado un parche de seguridad programado para ser lanzado el 23 de enero.

Se indica a los usuarios que acepten cualquier actualización automática para garantizar la protección en el nivel del navegador. Si no tiene la última versión del navegador o la actualización no se instaló automáticamente, desinstálela y descargue la última versión.

En otra avenida, los fabricantes de chips (Intel, AMD y ARM) están trabajando en actualizaciones de firmware para una protección adicional del hardware. Lo más probable es que las actualizaciones de firmware de los OEM las distribuyan por separado. Sin embargo, el trabajo solo está comenzando, por lo que podría pasar un tiempo hasta que veamos llegar las actualizaciones de firmware a nuestros dispositivos. Dado que depende de los OEM lanzar actualizaciones de firmware, vale la pena comprobar con el sitio web de soporte de OEM de su PC cualquier noticia de una posible solución.

Ya se habla de que Microsoft se está asociando con los fabricantes de CPU para crear una herramienta que verificará la protección tanto del firmware como de las actualizaciones de Windows. Pero hasta entonces, tenemos que comprobarlo manualmente.

Cómo arreglar fallas de seguridad de Spectre y Meltdown en Android

Los dispositivos Android también se ven afectados por las vulnerabilidades Spectre y Meltdown. Bueno, al menos en teoría. Fue un equipo de investigación de Google el que descubrió las vulnerabilidades y notificó a los fabricantes de chips (mucho antes de que la prensa se enterara). Esto sucedió 6 meses antes de que se llevara a cabo la divulgación coordinada, por lo que se podría especular que este retraso permitió a Google estar mejor preparado que la competencia.

A partir del 5 de enero, Google comenzó a distribuir un nueva actualización de seguridad para Android para protegerse contra Meltdown y Spectre. Pero dada la naturaleza fragmentada del reino de Android, es probable que no lo consigas tan pronto como quieras. Naturalmente, los teléfonos de la marca Google, como Nexus y Pixel, tenían prioridad y la obtuvieron casi instantáneamente con OTA.

Si posee un teléfono Android de otro fabricante que no sea Google, es posible que tenga que esperar mucho. Sin embargo, dada la atención de la prensa que están recibiendo Meltdown y Spectre, podrían acelerar el proceso considerablemente.

Pero independientemente del fabricante de Android, vaya a Configuraciones y vea si tiene una nueva actualización pendiente. Si no es así, realice una investigación en línea y vea si el fabricante de su teléfono planea lanzar una solución en el corto plazo.

Cómo reparar fallas de seguridad de Spectre y Meltdown en iOS

Apple definitivamente ha sido sorprendida con la guardia baja cuando las dos vulnerabilidades que revelamos. Si bien la compañía inicialmente negó que alguno de sus dispositivos se vea afectado por Meltdown y Spectre, desde entonces han llegado a admitir que la falla afecta a todos los iPhones . Dado que tienen una arquitectura de CPU casi idéntica, los iPads y los iPod se ven igualmente afectados por las fallas de seguridad.

Apple ha anunciado que ha comenzado 'procedimientos de mitigación' para Meltdown en iOS 11.2, pero no se anunció una fecha de lanzamiento para la corrección en versiones anteriores. Parece que la próxima actualización tendrá como objetivo conectar el potencial exploit de Javascript en Safari.

Mientras espera una declaración oficial de Apple, esté atento a las nuevas actualizaciones para su iPhone, iPad o iPod. Ir Configuración> General> Actualización de software e instale cualquier actualización que esté pendiente.

Cómo reparar fallas de seguridad de Spectre y Meltdown en Mac

A pesar de que Apple inicialmente se mantuvo callado sobre el problema, las Mac también se ven afectadas por Meltdown y Spectre. Como resultado, casi todos los productos de Apple (además de los relojes Apple) se ven afectados.

La compañía ya ha lanzado una serie de correcciones diseñadas para mitigar el problema comenzando con macOS versión 10.13.2 , y un CEO de alto nivel confirmó que hay más soluciones en camino. También hay una próxima actualización del navegador Safari tanto en macOS como en iOS que, según se informa, está diseñada para mitigar una potencial vulnerabilidad de Javascript.

Hasta que lleguen nuevas correcciones, aplique con diligencia cualquier actualización de la App Store para su OS X o macOS y asegúrese de estar en la última versión posible.

Cómo reparar fallas de seguridad de Spectre y Meltdown en Sistema operativo Chrome

Los Chromebook parecen ser los dispositivos con la capa más fuerte de protección contra Meltdown y Spectre. Google ha anunciado que todos los Chromebook recientes deben protegerse automáticamente contra estas nuevas amenazas de seguridad. Cualquier Chromebook que se ejecute en Chrome OS versión 63 (lanzado en diciembre) ya debería tener las correcciones de seguridad necesarias.

Para asegurarse de estar protegido, asegúrese de tener la última actualización para Chrome OS. La mayoría de los usuarios ya tienen la versión 63, pero si no es así, actualice de inmediato.

Si desea ser más técnico, puede escribir “ chrome: // gpu ” en tu Omnibar y pulsa Entrar . Entonces, usa Ctrl + F buscar ' sistema operativo ”Esto le permitirá ver su versión de Kernel. Versiones de kernel 3.18 y 4.4 ya están parcheados para estas fallas de seguridad.